محفوظ سرمایہ کاری یہاں سے شروع ہوتی ہے: آن چین ٹرانزیکشنز میں جعلی ایڈریس گھوٹالوں کی شناخت کے لیے ایک گائیڈ

اس مضمون کا ہیش (SHA 1): 221158eb736fa9ed3c6fb54451647bd73ca362c7

نمبر: PandaLY اینٹی فراڈ گائیڈ نمبر 003

فیڈرل ریزرو کی جانب سے ستمبر میں 50 بیسس پوائنٹ ریٹ میں کٹوتی کے اعلان کے ساتھ، کرپٹو مارکیٹ میں بڑے پیمانے پر تجارتی تیزی پیدا ہوئی، اور آن چین ٹرانزیکشن ڈیٹا فوری طور پر بڑھ گیا۔ مارکیٹ کے شدید اتار چڑھاؤ کے درمیان، سرمایہ کار اپنے اثاثوں کو ایڈجسٹ کرنے کے لیے دوڑے۔ پورٹ فولیو، زیادہ منافع حاصل کرنے کے اس موقع سے فائدہ اٹھانے کی کوشش کر رہا ہے۔ تاہم، لین دین کی اس لہر کے ساتھ نہ صرف دولت میں اضافے کا موقع ملتا ہے، بلکہ اندھیرے میں چھپے سیکیورٹی خطرات بھی ہوتے ہیں۔ PandaLY سیکیورٹی ٹیم نے پایا کہ قیمتوں میں اضافے کے ساتھ تجارتی حجم کے ساتھ ہیکرز بھی خفیہ طور پر سرگرم ہیں، اعلی تعدد کی تجارت میں سرمایہ کاروں کی لاپرواہی کا فائدہ اٹھاتے ہوئے، اور جعلی والیٹ ایڈریس اسکینڈل میں دھماکہ خیز اضافہ دیکھنے میں آیا ہے۔

ہمیں حال ہی میں موصول ہونے والے سیکیورٹی کیسز میں، جعلی پرس ایڈریس پر مشتمل فراڈ کیسز کا تناسب ڈرامائی طور پر بڑھ گیا ہے۔ اس قسم کا اسکام احتیاط سے جعلی ایڈریس بناتا ہے جو کہ صارفین کے اصلی والیٹ ایڈریس کے آخری چند ہندسوں سے ملتا جلتا ہے، جس سے صارف چین پر رقوم کی منتقلی کے دوران غلطی سے والٹ ایڈریس کو صارفین کے والیٹ ایڈریس پر منتقل کرنے پر آمادہ کرتا ہے۔ فنڈز ہیکر کے زیر کنٹرول والیٹ میں منتقل کیے جاتے ہیں۔ چونکہ بہت سے صارفین بٹوے کے پتے کے آخری چند ہندسوں کو یاد رکھنے پر انحصار کرتے ہیں، یا منتقلی کے لیے تاریخی لین دین کے ریکارڈ سے پتہ کاپی کرنے کے عادی ہیں، اس سے ہیکرز کو اس سے فائدہ اٹھانے کا موقع ملتا ہے، جس کے نتیجے میں بڑی مقدار میں فنڈز ضائع ہو جاتے ہیں۔ ان کا علم. دھوکہ بازوں کے ہاتھ میں۔

اس رجحان کے پیچھے، مارکیٹ کی شدید اتار چڑھاؤ کے علاوہ، کئی اہم عوامل ہیں۔ سب سے پہلے، چین پر رقم کی منتقلی کے دوران سرمایہ کاروں کی آپریٹنگ عادات اس قسم کے گھوٹالے کو انتہائی الجھن میں ڈال دیتی ہیں، خاص طور پر جب آن چین ٹرانزیکشن ڈیٹا میں اضافہ ہوتا ہے۔ اس صورت میں، صارفین کو اکثر احتیاط سے جانچنے کے لیے وقت اور توانائی کی کمی ہوتی ہے۔ دوم، ان ہیکرز کے تکنیکی ذرائع زیادہ سے زیادہ نفیس ہوتے جا رہے ہیں، اور وہ تیزی سے جعلی پتے تیار کر سکتے ہیں، اور یہاں تک کہ صارف کے بٹوے کے پتے کے پہلے یا آخری ہندسوں سے بھی درست طریقے سے میل کھا سکتے ہیں، جس سے اسکام میں مزید اضافہ ہو رہا ہے۔ کی چھپانا۔

لہذا، سرمایہ کاروں کو محفوظ طریقے سے رقم کی منتقلی میں مدد کرنے اور مارکیٹ کے جوش و خروش کی اس لہر میں گھوٹالوں سے بچنے کے لیے، PandaLY سیکیورٹی ٹیم اس طرح کے گھوٹالوں کے آپریشن کے طریقہ کار کا تفصیل سے تجزیہ کرے گی اور ان کے پیچھے موجود تکنیکی اصولوں کو ظاہر کرے گی۔ عملی روک تھام کا ایک مجموعہ گائیڈآپ کے ڈیجیٹل اثاثوں کو اعلی تعدد والے لین دین میں نقصان پہنچنے سے بچانے میں مدد کرنے کے لیے۔

1. جعلی والیٹ ایڈریس فراڈ کے تکنیکی اصول

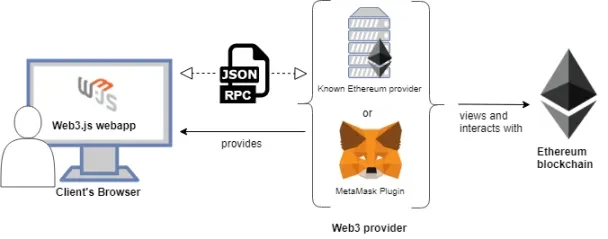

والیٹ ایڈریس جنریشن میکانزم

بلاکچین ٹرانزیکشنز میں، والیٹ ایڈریس صارفین کی شناخت ہے، اور ہر ایڈریس منفرد ہوتا ہے، جو لین دین کی حفاظت اور غیر متغیر ہونے کو یقینی بناتا ہے۔ تاہم، مخصوص حروف کے ساتھ بٹوے کا پتہ بنانا اتنا پیچیدہ نہیں جتنا تصور کیا گیا ہے۔ Ethereum نیٹ ورک کو مثال کے طور پر لیتے ہوئے، ہر والیٹ ایڈریس کے حروف ہیکسا ڈیسیمل نمبرز (0-9 اور AF) ہیں، جس کا مطلب ہے کہ اگر کوئی ہیکر اسی آخری N حروف کے ساتھ والیٹ ایڈریس بنانا چاہتا ہے، تو کامیابی کا امکان ایک ہے۔ 16 میں N کی طاقت پر اٹھایا گیا۔

اگرچہ یہ امکان انتہائی کم معلوم ہوتا ہے لیکن ہیکرز کے لیے، اسکرپٹس اور کمپیوٹنگ پاور کی مدد سے، وہ آسانی سے ٹراورسل کے ذریعے یہ جعلی ایڈریس تیار کر سکتے ہیں۔ مثال کے طور پر:

-

4 بٹ ایک جیسے ایڈریس پیدا کرنے کا امکان 1/65536 ہے، اور یہ عام کمپیوٹنگ آلات اور اسکرپٹس کا استعمال کرتے ہوئے چند سیکنڈ میں تیار کیا جا سکتا ہے۔

-

5 ہندسوں کے ایک جیسے پتے کا امکان 1/1048576 ہے۔ اگرچہ مشکل بڑھ گئی ہے، لیکن پھر بھی اسے مناسب اسکرپٹس اور اعلیٰ کارکردگی والے آلات کے ساتھ کم وقت میں تیار کیا جا سکتا ہے۔

-

7 بٹ ایک جیسے ایڈریس کا امکان صرف 1/268435456 ہے۔ ہیکرز کو زیادہ طاقتور کمپیوٹنگ پاور اور طویل ٹراورسل ٹائم کی ضرورت ہوتی ہے، لیکن تکنیکی طور پر یہ ناممکن نہیں ہے۔

حالیہ اعداد و شمار کے مطابق، PandaLY سیکورٹی ٹیم نے جعلی پتوں کے کچھ معاملات کا تجزیہ کیا اور پتہ چلا کہ ہیکرز کے ذریعہ تیار کردہ زیادہ تر جعلی پتے ہدف کے پتے کے آخری 5 سے 7 ہندسوں کے برابر ہیں۔ یہ جعلی پتے اکثر ایک سادہ ٹراورسل طریقہ کے ذریعے بنائے جاتے ہیں۔ ہیکرز کو صرف چند گھنٹوں یا اس سے بھی دنوں میں، جعلی پتوں کی ایک کافی لائبریری تیار کی جاسکتی ہے جس سے دھوکہ دہی کے لیے اہداف کا انتخاب کیا جاسکتا ہے۔

ہیکر کی جعلی پرس تیار کرنے کی حکمت عملی

ہیکرز کے حملے کی حکمت عملی بہت ٹارگٹ ہوتی ہے۔ وہ عام طور پر اپنے اہداف کے طور پر اعلیٰ مالیت والے صارفین کا انتخاب کرتے ہیں، خاص طور پر وہ جو اکثر بڑی رقم چین پر منتقل کرتے ہیں اور اکثر ایک سے زیادہ بٹوے کے درمیان تعامل کرتے ہیں۔ ایک بار جب ان صارفین کو نشانہ بنایا جائے گا، ہیکرز جعلی پرس ایڈریسز کو تعینات کرنا شروع کر دیں گے اور ان ہدف والے صارفین کے لین دین کے رویے کی نگرانی جاری رکھیں گے۔

ہیکرز کے حملے کے اقدامات تقریباً درج ذیل ہیں:

1 ہدف کی شناخت کریں: ہیکرز ان اکاؤنٹس کی اسکریننگ کرنے کے لیے آن چین ڈیٹا تجزیہ ٹولز کا استعمال کریں گے جو اکثر بڑی ٹرانزیکشنز کرتے ہیں، خاص طور پر وہ صارفین جن کے پاس متعدد انٹرایکٹو پتے ہیں۔

2 جعلی پتے تیار کریں: ہیکرز ٹارگٹ ایڈریس کی طرح آخری چند ہندسوں کے ساتھ والیٹ ایڈریس بنانے کے لیے ٹراورسل طریقہ استعمال کرتے ہیں۔ عام طور پر، ہیکرز اس بات کو یقینی بنانے کے لیے متعدد جعلی پتے تیار کریں گے کہ وہ عام طور پر ہدف والے صارف کے ذریعے استعمال کیے جانے والے بٹوے کا احاطہ کر سکیں۔

3 آن چین مانیٹرنگ: ہیکرز ٹارگٹ اکاؤنٹ کی لین دین کی حرکیات کو حقیقی وقت میں مانیٹر کرتے ہیں۔ جب ٹارگٹ اکاؤنٹ فنڈز کی منتقلی کرتا ہے، تو ہیکر فوری طور پر جعلی ایڈریس کا استعمال کرتے ہوئے اسی رقم کو منتقل کرنے کے لیے اسی طرح کے لین دین کے ریکارڈ کو جعلی بناتا ہے۔

4. کنفیوزنگ صارفین: جب صارفین اپنی اگلی منتقلی کرتے ہیں، تو وہ اکثر تاریخی لین دین کے ریکارڈ سے بٹوے کا پتہ کاپی کرتے ہیں۔ اگر صارفین صرف میموری پر بھروسہ کرتے ہیں یا صرف ایڈریس کے آخری چند ہندسوں کو چیک کرتے ہیں، تو امکان ہے کہ وہ غلطی سے ہیکرز کے جعلی پرس کو رقوم منتقل کر دیں۔ پرس

حملے کی یہ حکمت عملی انتہائی دھوکہ دہی ہے، خاص طور پر ہائی فریکونسی ٹرانزیکشنز کے معاملے میں، جب صارفین عام طور پر خطرات سے کم واقف ہوتے ہیں اور جعلی پتوں سے الجھنے کا زیادہ امکان ہوتا ہے۔ ایک بار جب رقم جعلی پرس میں منتقل ہو جاتی ہے، تو ان کا سراغ لگانا اور بازیافت کرنا انتہائی مشکل ہوتا ہے۔ ، جو اکثر صارفین کو ناقابل واپسی نقصانات لاتا ہے۔

2. اسکام کا تجزیہ

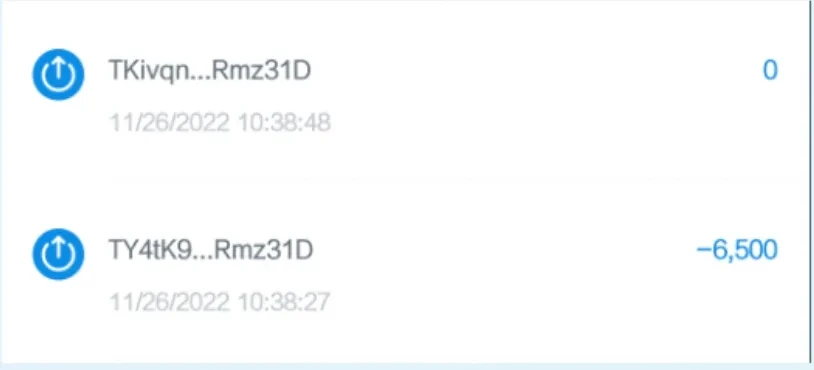

PandaLY سیکیورٹی ٹیم کے تازہ ترین اعداد و شمار کے مطابق، آن چین لین دین کے حجم میں اضافے کے ساتھ، حالیہ دنوں میں، خاص طور پر اعلی لین دین والے نیٹ ورکس جیسے Ethereum اور TRON پر جعلی والیٹ ایڈریس کے گھوٹالے اکثر ہوتے رہے ہیں۔ متاثرین کی تعداد میں 45% کا اضافہ ہوا، اور ان میں سے زیادہ تر اعلی تعدد والے ٹریڈنگ صارفین تھے۔ ایسے صارفین کی دھوکہ دہی کی شرح عام صارفین کی نسبت 35% زیادہ تھی۔ ان متاثرین نے اکثر مختصر وقت میں متعدد ٹرانسفرز کیے اور غلطی سے ایک جعلی ایڈریس درج کرنے کے لیے فنڈز منتقل کر دیے۔

ان صورتوں میں، تقریباً 60% جعلی پتے ہدف کے پتے کے آخری 5 سے 6 ہندسوں سے مماثل تھے، اور یہاں تک کہ 25% جعلی پتے ہدف پتے کے آخری 7 ہندسوں سے مماثل تھے۔ یہ اعلی درجے کی مماثلت انتہائی دھوکہ دہی پر مبنی ہے، جس کی وجہ سے صارفین آسانی سے غلط اندازہ لگا سکتے ہیں اور غلطی سے ہیکرز کے کنٹرول والے بٹوے میں رقوم منتقل کر سکتے ہیں۔ جعلی ایڈریس پر فنڈز منتقل ہونے کے بعد، ان کی وصولی بہت مشکل ہوتی ہے۔ ایسے کیسز کے لیے موجودہ فنڈ ریکوری کی شرح صرف 15% ہے، جو کہ احتیاطی تدابیر کی اہمیت کو مزید اجاگر کرتی ہے۔

عام معاملات کے گہرائی سے تجزیے کے ذریعے، PandaLY ٹیم نے پایا کہ ہیکرز عام طور پر ٹارگٹ صارفین کے لین دین کے وقت کو درست طریقے سے پکڑنے کے لیے آن چین مانیٹرنگ ٹولز کا استعمال کرتے ہیں اور صارفین کے فیصلے کو الجھانے کے لیے بظاہر ایک جیسے لین دین کے ریکارڈ کو جعلسازی کرتے ہیں۔ وہ صارفین جو لین دین کرتے ہیں اکثر ہنگامی حالت میں والیٹ ایڈریس کے آخری چند ہندسوں کو چیک کرتے ہیں، اس طرح وہ گھوٹالوں میں پڑ جاتے ہیں۔

اسکام کے نفاذ کا عمل

جعلی پرس ایڈریس اسکینڈل کا بنیادی مقصد یہ ہے کہ ہیکرز صارفین کو الجھانے کے لیے ٹارگٹ ایڈریس جیسے ہی حروف کے ساتھ جعلی پتے تیار کرنے کے لیے تکنیکی ذرائع استعمال کرتے ہیں۔ جب صارفین زنجیر پر رقوم کی منتقلی کرتے ہیں، تو وہ عام طور پر تاریخی لین دین کے ریکارڈ میں والیٹ ایڈریس کے فوری کاپی فنکشن پر انحصار کرتے ہیں۔ یہ ہیکرز کو ایک موقع فراہم کرتا ہے۔

مخصوص عمل مندرجہ ذیل ہے:

1. ہیکرز صارفین کو نشانہ بناتے ہیں: ٹارگٹ یوزرز عام طور پر وہ ہوتے ہیں جو کثرت سے بڑی قدر کی آن چین لین دین کرتے ہیں۔

2. ایک جعلی ایڈریس بنائیں: ہیکر اسکرپٹ کو عبور کرتا ہے اور ٹارگٹ ایڈریس کی طرح آخری چند ہندسوں کے ساتھ والیٹ ایڈریس تیار کرتا ہے۔

3. لین دین کے رویے کی نگرانی کریں: ہیکرز ٹارگٹ اکاؤنٹ کی آن چین ٹرانزیکشنز کو حقیقی وقت میں مانیٹر کرتے ہیں۔ جب صارف کوئی لین دین شروع کرتا ہے تو ہیکر بیک وقت ریکارڈ کو الجھانے کے لیے اسی رقم کا لین دین شروع کرتا ہے۔

4. صارف کا غلط استعمال: جب صارف اگلی منتقلی کرتا ہے، تو اس بات کا بہت امکان ہے کہ وہ والیٹ ایڈریس کے صرف آخری چند ہندسوں کو چیک کرے گا، جس کے نتیجے میں جعلی ایڈریس کاپی ہو جائے گا اور غلطی سے ہیکرز والیٹ میں رقوم کی منتقلی ہو جائے گی۔

پتہ زہریلا حملہ

اس کے علاوہ، چونکہ انکرپٹڈ اثاثہ کی منتقلی کا مقصد ایڈریس ہیشز کا ایک سٹرنگ ہے، اس لیے صارفین عام طور پر والیٹ یا براؤزر کے ذریعے فراہم کردہ ایڈریس کاپی فنکشن کو ٹرانسفر کاؤنٹر پارٹی والیٹ ایڈریس کو پیسٹ اور ان پٹ کرنے کے لیے استعمال کرتے ہیں۔ لین دین کے لیے دونوں فریقوں کے مکمل پتوں کے بجائے، پہلا پتہ درمیان میں بیضوی کے ساتھ ظاہر ہوتا ہے۔ اگر فشنگ ایڈریس اصلی کاؤنٹرپارٹی ایڈریس جیسا ہی ہے، تو شکار آسانی سے فشنگ ایڈریس کو اس ایڈریس کے لیے غلطی کر سکتا ہے جس کے ساتھ وہ واقعی لین دین کے لیے بات چیت کرنا چاہتے ہیں۔

ایڈریس پوائزننگ اٹیک کرتے وقت، حملہ آور اسٹیبل کوائنز (جیسے USDT، USDC) یا چین پر موجود دیگر ہائی ویلیو ٹوکنز کی لین دین کی معلومات کی نگرانی کرے گا، اور فینسی نمبر جنریٹر جیسے ٹولز کا استعمال کرے گا (جیسے کہ Profanity 2) تیزی سے کرنے کے لیے۔ ایک ایسا نمبر بنائیں جو شکار سے مماثل ہو۔ ایک جیسے پہلے اور آخری حروف کے ساتھ فشنگ پتے۔

حملے کے لین دین شروع کرنے کے مختلف اصولوں کے مطابق، ایڈریس پوائزننگ فشنگ کو درج ذیل تین اقسام میں تقسیم کیا جا سکتا ہے:

-

زیرو ٹرانسفر فشنگ

زیرو ٹرانسفر اٹیک ٹرانسفر سے فنکشنز کی اجازت کی حد کے فیصلے کی حالت کا استحصال کرتا ہے۔ جب منتقل کیے گئے ٹوکنز کی تعداد صفر ہو، تب بھی ٹرانزیکشن کامیابی سے ہو سکتی ہے اور ٹوکن ٹرانسفر ایونٹ لاگ جاری کیا جائے گا چاہے بھیجنے والوں کی اجازت حاصل نہ ہو۔ بلاکچین براؤزنگ جب ڈیوائس اور والیٹ اس ایونٹ کی نگرانی کرتے ہیں، تو ٹوکن ٹرانسفر ٹرانزیکشن صارفین کی ٹرانزیکشن ہسٹری میں ظاہر ہو جائے گی۔

منتقلی شروع کرنے والا پتہ متاثرین کا اپنا پتہ ہے، اور وصول کنندہ کا پتہ ایک فریب کاری کا پتہ ہے جو کہ اصل وصول کنندہ کے پتے سے ملتا جلتا ہے[21]۔ اگر شکار لاپرواہ ہے اور اگلی بار رقم کی منتقلی کے وقت تاریخی لین دین کا پتہ براہ راست کاپی کرتا ہے، تو غلطی کرنا آسان ہے۔ اسے ہیکر کے تیار کردہ فشنگ ایڈریس پر کاپی کریں، اس طرح فنڈز کو غلط اکاؤنٹ میں منتقل کیا جائے گا۔

اس سب سے بنیادی ایڈریس پوائزننگ اٹیک کے لیے، ہمیں صرف صفر ٹرانسفر ٹوکنز کے ساتھ لین دین کی شناخت کرنے کی ضرورت ہے۔

صفر ویلیو ٹرانسفر پر والیٹ اور بلاک چین براؤزر چیک کو نظرانداز کرنے کے لیے، چھوٹی رقم کی منتقلی کی فشنگ اور جعلی کرنسی کی فشنگ سامنے آئی ہے۔

-

چھوٹی منتقلی فشنگ

چھوٹے قدر والے حملے صفر ویلیو ٹرانسفر فشنگ کی ایک قسم ہیں۔ جعلی کرنسی کے حملوں کے برعکس، چھوٹی قدر والے حملوں میں اصلی قدر والے ٹوکن استعمال ہوتے ہیں، جو جعلی کرنسی کے چیک کو نظرانداز کر سکتے ہیں، لیکن منتقل کیے گئے ٹوکنز کی رقم اکثر $1 سے کم ہوتی ہے، جو کہ اصلی نہیں ہے۔ لین دین دس لاکھواں یا اس سے بھی کم ہے۔ بعض اوقات، فشنگ ٹرانزیکشن کو حقیقی لین دین کی تاریخ سے زیادہ مماثل بنانے کے لیے، فشنگ حملہ آور احتیاط سے منتقلی کی رقم کو ڈیزائن کرے گا اور حقیقی لین دین کی رقم کے ہزار الگ کرنے والے کو اعشاریہ پوائنٹ سے بدل دے گا۔

فشنگ حملہ آور ٹارگٹ شکار کو مندرجہ بالا مقدار کی خصوصیات کے ساتھ جعلی سکے بھیجنے کے لیے ایک ہی آغاز اور اختتام کے ساتھ ایک جعلی پتہ استعمال کرتے ہیں، تاکہ صارف غلطی سے یہ سمجھے کہ فشنگ ایڈریس اصلی ٹرانسفر شروع کرنے والا پتہ ہے، اور بعد کے لین دین میں ایڈریس کو کاپی کرتا ہے۔ اس میں رقم منتقل کرنے کے لیے۔

-

جعلی کرنسی کی فشنگ

ٹوکن کی منتقلی کی تاریخ کو ظاہر کرتے وقت، عام بلاکچین براؤزرز اور بٹوے ٹوکن کنٹریکٹ میں سمبل متغیر کی قدر کو کرنسی کے نام کے طور پر استعمال کریں گے۔ جعلی کرنسی کا حملہ اس حقیقت کا فائدہ اٹھاتا ہے کہ ERC-20 پروٹوکول ٹوکن کی علامت کو من مانی طور پر بیان کیا جا سکتا ہے۔ ، فراڈ ٹوکن کنٹریکٹ کے سمبل سٹرنگ کو ہائی ویلیو ٹوکنز یا سٹیبل کوائنز جیسے USDT/WETH/USDC پر سیٹ کریں اور وہی اعلی نقلی ایڈریس استعمال کریں جس میں حقیقی تاریخی لین دین کی تعداد میں لین دین بھیجیں۔ ہدف کا شکار. جعلی کرنسی صارفین کو غلطی سے یہ ماننے پر مجبور کرتی ہے کہ فشنگ ایڈریس اصلی ٹرانسفر انیشی ایٹر ایڈریس ہے، اور پھر اس پر رقم کی منتقلی کے لیے بعد کے لین دین میں ایڈریس کو کاپی کریں۔

اس کے علاوہ، گیس کی فیسوں کو بچانے کے لیے (خاص طور پر مہنگی گیس فیس جیسے Ethereum کے ساتھ زنجیروں پر)، ایڈریس پوائزننگ کے حملے کرنے والے دھوکے باز عام طور پر ایک لین دین میں متعدد متاثرین کو ٹوکن منتقل کرنے کے لیے فشنگ کنٹریکٹ لگاتے ہیں۔

صارفین آسانی سے کمزور کیوں ہوتے ہیں؟

جب صارفین لین دین کے ریکارڈز کو تلاش کرنے کے لیے اکثر آن چین براؤزرز کا استعمال کرتے ہیں، تو وہ فوری تصدیق کے لیے اکثر والیٹ ایڈریس کے آخری چند ہندسوں پر انحصار کرتے ہیں، جو ہیکرز کے ذریعے استحصال کا ایک بڑا خطرہ بن جاتا ہے۔ لین دین کی رفتار اور تعدد کے تقاضوں کی وجہ سے، صارفین اکثر ایڈریس کی مکمل تصدیق کو نظر انداز کر دیتے ہیں، خاص طور پر ایک جیسے متعدد لین دین کرتے وقت، غلطی سے ہیکر کے ذریعے تیار کردہ جعلی ایڈریس پر رقوم منتقل کرنا آسان ہوتا ہے۔

اس قسم کا فراڈ صارفین کی آسان عادات کا فائدہ اٹھاتا ہے، اور یہ بظاہر موثر آپریشن کا طریقہ درحقیقت بہت خطرناک ہے۔ اس طرح کے خطرات کو روکنے کے لیے، صارفین کو چاہیے کہ وہ جب بھی ٹرانسفر کریں تو بٹوے کا پتہ پوری طرح سے چیک کریں۔ فوری تصدیق کے لیے پتے کے آخری چند ہندسوں پر مکمل انحصار نہ کریں۔

3. جعلی پرس ایڈریس گھوٹالوں کو روکنے کے لیے اقدامات

1. صرف میموری کی بنیاد پر بٹوے کے پتوں سے مماثل نہ ہوں۔

بلاکچین ٹرانزیکشنز میں، صارفین کی آپریٹنگ عادات اکثر ہیکرز کے لیے مواقع پیدا کرتی ہیں۔ بہت سے لوگ بٹوے کے پتے کے آخری چند ہندسوں کو چیک کرنے کے لیے میموری پر انحصار کرتے ہیں جب وہ اسے کثرت سے استعمال کرتے ہیں۔ پتے کے پہلے یا آخری چند ہندسے لین دین کو آسان بنانے کا ایک آسان طریقہ معلوم ہوتا ہے، خاص طور پر جب صارفین فوری کارروائیوں کے عادی ہوں۔ تاہم یہ عادت انتہائی خطرناک ہے۔ ہیکرز صارفین کی سستی کا فائدہ اٹھاتے ہوئے ایک جعلی ایڈریس تیار کرتے ہیں جس میں کچھ حروف ٹارگٹ ایڈریس سے ملتے جلتے ہیں صارفین کو دھوکہ دینے کے لیے استعمال کیا جاتا ہے۔

مزید یہ کہ، ہیکرز چھدم ایڈریس بنانے کے لیے تکنیکی ذرائع کا بھی استعمال کر سکتے ہیں جو ہدف کے پتے سے ملتے جلتے ہیں، اس طرح الجھن میں مزید اضافہ ہوتا ہے۔ سیکیورٹی کو یقینی بنانے کے لیے صرف ایڈریس کے پہلے یا آخری چند ہندسوں کو چیک کرنا کافی نہیں ہے۔ سرگرمیاں، فوری طور پر ملتے جلتے پتے تعینات کریں، اور جب ہدف صارف رقم کی منتقلی کرے تو کارروائی کریں۔

اس لیے، سب سے محفوظ طریقہ یہ ہے کہ جب بھی آپ رقم کی منتقلی کرتے ہیں، خاص طور پر بڑے لین دین کرتے وقت پورے پتے کو احتیاط سے چیک کریں، تاکہ اس بات کو یقینی بنایا جا سکے کہ تمام حروف ایک جیسے ہیں۔ آپ دستی کارروائیوں میں ممکنہ غلطیوں کو کم کرنے کے لیے سیکیورٹی پلگ ان یا خودکار ٹولز بھی استعمال کر سکتے ہیں۔ اپنے ٹریڈنگ کے عمل کو باقاعدگی سے اپ ڈیٹ کرنا اور تفصیلات پر توجہ دینے کے لیے اپنے آپ کو یاد دلانا غفلت کی وجہ سے پھنسنے سے بچنے کے لیے اہم اقدامات ہیں۔

2. وائٹ لسٹ فنکشن استعمال کریں۔

متواتر ٹرانزیکشنز میں ایڈریس کنفیوژن کے مسئلے سے نمٹنے کے لیے، بہت سے مین اسٹریم والیٹس اور ٹریڈنگ پلیٹ فارمز نے وائٹ لسٹ فنکشن شروع کیا ہے، جو کہ ایک انتہائی موثر حفاظتی اقدام ہے۔ وائٹ لسٹ فنکشن کے ذریعے صارفین اکثر استعمال ہونے والے ادائیگی کے پتے محفوظ کر سکتے ہیں۔ یہ ہر ٹرانزیکشن کے لیے ایڈریس کو دستی طور پر درج کرنے سے گریز کرتا ہے، اس طرح انسانی ان پٹ کی غلطیوں یا جعلی پتوں سے دھوکہ دہی کا خطرہ کم ہوتا ہے۔

Binance یا Coinbase جیسے تجارتی پلیٹ فارمز پر، صارفین ادائیگی کا پتہ پہلے سے ایک مقررہ پتے پر سیٹ کر سکتے ہیں، اور وائٹ لسٹ فنکشن کو فعال کرنے کے بعد، غیر مجاز نئے پتے شامل نہیں کیے جا سکتے۔ اس طرح، یہاں تک کہ اگر ہیکرز فشنگ حملوں کے ذریعے ایڈریس کے ساتھ چھیڑ چھاڑ کرنے کی کوشش کرتے ہیں، فنڈز کو بھی وائٹ لسٹ میں پہلے سے سیٹ ایڈریس پر محفوظ طریقے سے منتقل کیا جاتا ہے۔

وکندریقرت والے بٹوے (جیسے MetaMask) کے لیے، وائٹ لسٹ کا فنکشن بھی اتنا ہی اہم ہے۔ صارفین اکثر استعمال ہونے والے پتے محفوظ کر سکتے ہیں تاکہ ہر ٹرانسفر کے لیے ایڈریس کریکٹرز کی ایک لمبی سٹرنگ دوبارہ داخل کرنے سے بچ سکیں، جس سے غلط استعمال کے امکان کو کم کیا جائے۔ اس کے ساتھ ساتھ، اس وائٹ لسٹ میکانزم کے ذریعے، صارفین ہر لین دین کی حفاظت کو یقینی بنانے کے لیے کم وقت میں تصدیق شدہ پتوں کو تیزی سے چیک اور استعمال کر سکتے ہیں۔

وائٹ لسٹ فنکشن نہ صرف صارفین کی دستی غلطیوں کو مؤثر طریقے سے روکتا ہے، بلکہ اعلی تعدد والے تاجروں کے لیے آپریشن کا آسان اور محفوظ تجربہ بھی فراہم کرتا ہے۔ وائٹ لسٹ کی باقاعدہ دیکھ بھال اور اپ ڈیٹ کرنا اور کبھی کبھار استعمال ہونے والے یا پرخطر پتوں کو حذف کرنا بھی سیکیورٹی کو بہتر بنانے کی کلید ہے۔

3. ایک ENS (Ethereum Domain Name Service) پتہ خریدیں۔

ENS (Ethereum Name Service) ایک جدید ٹیکنالوجی ہے جو صارفین کو پیچیدہ Ethereum والیٹ پتوں کو مختصر اور یاد رکھنے میں آسان ڈومین ناموں سے منسلک کرنے کی اجازت دیتی ہے۔ یہ صارفین کو ایک انتہائی آسان اور محفوظ حل فراہم کرتا ہے، خاص طور پر جب آپ کو بار بار پتے درج کرنے کی ضرورت ہو۔ والیٹ ایڈریس کو یاد رکھنے میں آسان ENS ڈومین نام (جیسے mywallet.eth) میں میپ کرنے سے، صارفین کو دستی ان پٹ کی غلطیوں سے گریز کرتے ہوئے، 42 ہندسوں پر مشتمل ایتھریم ایڈریس کا لفظ درج کرنے کی ضرورت نہیں ہے۔ فنڈز کے ضائع ہونے کا خطرہ۔

تاہم، ENS ڈومین نام مستقل نہیں ہیں۔ ہر ENS ایڈریس کی میعاد ختم ہونے کی تاریخ ہوتی ہے، اور صارفین کو ڈومین نام کے طویل مدتی استعمال کو یقینی بنانے کے لیے اسے باقاعدگی سے تجدید کرنے کی ضرورت ہوتی ہے۔ اگر ڈومین نام کی میعاد ختم ہو جاتی ہے اور اس کی تجدید نہیں کی جاتی ہے، تو دوسرے ENS ایڈریس کو رجسٹر کر سکتے ہیں، جس سے صارفین کے لین دین کی سیکیورٹی خطرے میں پڑ جائے گی۔ دھمکی۔ ایک بار جب ENS ایڈریس کسی اور کے ذریعے رجسٹر ہو جاتا ہے تو، ENS ڈومین نام سے منسلک تمام لین دین کے پتے ہیکرز والیٹ کی طرف اشارہ کر سکتے ہیں، جس کے نتیجے میں مالی نقصان ہو سکتا ہے۔ لہذا، ایک ENS ڈومین نام خریدنے کے بعد، صارفین کو ایک تجدید یاد دہانی ترتیب دینے کی ضرورت ہے تاکہ اس بات کو یقینی بنایا جا سکے کہ اس کی میعاد ختم ہونے سے پہلے وقت پر تجدید ہو جائے۔ دوسروں کے ذریعہ ایڈریس کو پہلے سے چھپانے سے بچنے کے لئے تجدید کریں۔

ایک ہی وقت میں، اگرچہ ENS ایڈریس مینجمنٹ کو بہت آسان بناتا ہے، لیکن یہ نئے حفاظتی خطرات بھی لاتا ہے۔ اگر ہیکرز معروف یا عام طور پر استعمال ہونے والے ENS پتوں کو رجسٹر کرتے ہیں، تو وہ انہیں فشنگ سرگرمیوں کے لیے استعمال کر سکتے ہیں۔ لہذا، صارفین کو احتیاط سے ENS خریدنے کا انتخاب کرنا چاہیے۔ ڈومین کے نام اور باقاعدگی سے ان کی درستگی اور باؤنڈ ایڈریس کی معلومات چیک کریں۔

عام طور پر، ENS نہ صرف صارف کے تجربے کو بہتر بنانے کا ایک آلہ ہے، بلکہ ایک حفاظتی اقدام بھی ہے۔ تاہم، ممکنہ حفاظتی خطرات کو روکنے کے لیے اسے استعمال کرتے وقت آپ کو تجدید اور دیکھ بھال کے مسائل پر توجہ دینے کی ضرورت ہے۔ ENS کو صحیح طریقے سے استعمال کرنے سے، صارفین رقم کی منتقلی کے دوران ان پٹ کی غلطیوں کے امکان کو نمایاں طور پر کم کر سکتے ہیں اور لین دین کی حفاظت کو بہتر بنا سکتے ہیں۔

نتیجہ

خلاصہ یہ کہ جیسے جیسے کرپٹو مارکیٹ میں اتار چڑھاؤ بڑھتا ہے، سرمایہ کاروں کو اعلیٰ منافع کا تعاقب کرتے ہوئے غیرمعمولی حفاظتی خطرات کا سامنا کرنا پڑ رہا ہے، خاص طور پر جعلی والیٹ ایڈریس کے گھوٹالوں کا پھیلاؤ۔ ہیکرز ایسے جعلی پتے بنا کر سرمایہ کاروں کا فائدہ اٹھاتے ہیں جو حقیقی پتوں سے بہت ملتے جلتے ہیں۔ PandaLY سیکیورٹی ٹیم سرمایہ کاروں سے مطالبہ کرتی ہے کہ وہ تاریخ کے ریکارڈ میں میموری کے ملاپ یا پتوں کی کاپی کرنے پر انحصار کرنے سے گریز کریں اور ہمیشہ ہر کردار کو احتیاط سے چیک کریں۔ ایک ہی وقت میں، وائٹ لسٹ کا معقول استعمال کریں۔ فنکشنز، ENS ایڈریسز اور دیگر حفاظتی ٹولز فنڈز کے تحفظ کو مضبوط بنانے کے لیے استعمال کیے جاتے ہیں۔ محفوظ سرمایہ کاری زیادہ منافع کا اندھا تعاقب نہیں ہے، بلکہ ہر تفصیل کی محتاط احتیاط ہے۔ صرف چوکسی بڑھانے اور آپریٹنگ عادات کو بہتر بنانے سے ہی ہم مواقع اور خطرات سے بھری کرپٹو مارکیٹ میں زندہ رہ سکتے ہیں۔ ، اور اثاثوں کی مستقل تعریف حاصل کریں۔

لیان یوان ٹیکنالوجی ایک کمپنی ہے جو بلاک چین سیکیورٹی پر توجہ مرکوز کرتی ہے۔ ہمارے بنیادی کام میں بلاک چین سیکیورٹی ریسرچ، آن چین ڈیٹا تجزیہ، اور اثاثہ اور معاہدے کے خطرے سے بچاؤ شامل ہے۔ ہم نے کامیابی سے افراد اور اداروں کے بہت سے چوری شدہ ڈیجیٹل اثاثے برآمد کر لیے ہیں۔ اس کے ساتھ ساتھ، ہم صنعتی تنظیموں کو پراجیکٹ سیکیورٹی تجزیہ رپورٹس، آن چین ٹریس ایبلٹی اور تکنیکی مشاورت/سپورٹ خدمات فراہم کرنے کے لیے پرعزم ہیں۔

آپ کے پڑھنے کے لیے آپ کا شکریہ۔ ہم بلاکچین سیکیورٹی مواد پر توجہ مرکوز کرنا اور اس کا اشتراک کرنا جاری رکھیں گے۔

یہ مضمون انٹرنیٹ سے حاصل کیا گیا ہے: محفوظ سرمایہ کاری یہاں سے شروع ہوتی ہے: آن چین ٹرانزیکشنز میں جعلی ایڈریس کے گھوٹالوں کی شناخت کے لیے ایک گائیڈ

اصل مصنف: Joyce, Jack SICK، ایک میم کا سکہ جو کئی دنوں سے پہلے سے گرم ہے اور اس میں ایک ناول اسٹیک ٹو میم تصور اور اینٹی اوپننگ سنیپنگ فنکشن ہے، کل رات لانچ کیا گیا تھا۔ پہلے تو اسے کھولنے میں تاخیر ہوئی، اور کھولنے کے بعد، کمیونٹی نے پایا کہ دعویٰ کیا گیا اینٹی اسنائپنگ طریقہ کار مکمل طور پر بیکار تھا، اور پیسہ کمانے والے زیادہ تر لوگ سنائپرز تھے جو کھلنے کے فوراً بعد مارکیٹ میں داخل ہوئے۔ SICK کے کھلنے کے دو منٹ بعد، اس کی مارکیٹ ویلیو کو سنائپرز نے تقریباً $5 ملین تک پہنچا دیا۔ 20 منٹ کے بعد، SICKs کا تجارتی حجم $3.3 ملین تھا، اور اس کی مارکیٹ ویلیو $6.8 ملین تک پہنچ گئی۔ پھر یہ تیزی سے ٹوٹ کر گر گیا، اور اب 60% اپنی چوٹی سے نیچے ہے۔ اس کے بعد، سکس کے آفیشل ٹویٹر اکاؤنٹ Sick On Sol نے وضاحت کی کہ اینٹی اسنائپنگ فنکشن کو متحرک نہیں کیا گیا تھا…

I want to share my experience regarding a Bitcoin investment scam involving Coinyee, where I lost over $375,000. Fortunately, I was able to recover my funds with the help of [www.BsbForensic.com] They are truly one of the rare services that can help in such situations.

If anyone is facing a similar issue, I highly recommend reaching out to them for assistance.