یہ مضمون ہیش (SHA 1): 418ea6548326a5f3b9496aa7912935fec8ca925c

نمبر: PandaLYSecurity Knowledge No.031

بلاکچین فشنگ حملہ کیا ہے؟

آپ لفظ فشنگ سے واقف ہوں گے۔ اس میں اصل میں ان آن لائن فراڈز کا حوالہ دیا گیا جنہوں نے لوگوں کو لنکس پر کلک کرنے اور پھر ذاتی معلومات کو دھوکہ دینے کے لیے جعلی ویب سائٹس یا ای میلز کا استعمال کیا۔ اب، بلاکچین اور کریپٹو کرنسی کی مقبولیت کے ساتھ، یہ فشنگ بھی بلاک چین کی دنیا میں تیار ہوئی ہے۔

بلاکچین فشنگ حملے بنیادی طور پر روایتی فشنگ حملوں کی طرح ہی ہوتے ہیں۔ حملہ آور کسی ایسے شخص کا دکھاوا کرتے ہیں جس پر آپ بھروسہ کرتے ہیں، جیسے کہ ایک بٹوے کی ویب سائٹ جسے آپ اکثر استعمال کرتے ہیں، ایک تجارتی پلیٹ فارم، یا یہاں تک کہ کوئی ایسا پروجیکٹ جس میں آپ نے حصہ لیا ہے۔ وہ جعلی لنکس، جعلی سوشل میڈیا اکاؤنٹس، یا ایسے سمارٹ کنٹریکٹس کا استعمال کریں گے جو جائز معلوم ہوتے ہیں۔ لیکن درحقیقت آپ کو اپنی نجی کلید، یادداشت، یا بدنیتی پر مبنی لین دین پر دستخط کرنے پر آمادہ کرنے کے لیے خامیاں ہیں۔ نتیجہ؟ آپ کے کرپٹو اثاثے آپ کے نوٹس کیے بغیر منتقل ہو جاتے ہیں۔

مثال کے طور پر، تصور کریں کہ آپ سوشل پلیٹ فارم پر ایک آفیشل ایئر ڈراپ ایونٹ دیکھتے ہیں، اور وہاں ایک ایسا لنک ہے جو بٹوے کی ویب سائٹ کی طرح لگتا ہے جس سے آپ واقف ہیں۔ آپ اس پر کلک کریں اور یادداشت داخل کریں، اور پھر پائیں کہ اس میں موجود تمام رقم ختم ہوگئی ہے۔ یہ ایک عام بلاکچین فشنگ اٹیک کا منظرنامہ ہے۔

فشنگ حملے خاص طور پر ہوشیار ہوتے ہیں کیونکہ وہ خاص طور پر ایسے صارفین کو نشانہ بناتے ہیں جو بلاک چین ٹیکنالوجی سے زیادہ واقف نہیں ہیں اور تحفظ کے اقدامات کے بارے میں کافی نہیں جانتے ہیں۔ بہت سے لوگ غفلت یا چھوٹے فائدے کی لالچ کی وجہ سے حملہ آوروں کے جال میں پھنس جاتے ہیں۔ اس لیے ہمیں ان حملوں سے ہر وقت چوکنا رہنا چاہیے اور ان سے ہر وقت چوکنا رہنا چاہیے۔

تو آپ فشنگ حملوں کی شناخت کیسے کریں گے؟ یہ اس کے اصول سے شروع ہوتا ہے۔

فشنگ حملے کیسے کام کرتے ہیں۔

فشنگ حملوں کی چار اہم اقسام ہیں، یعنی جعلی ایئر ڈراپس، حوصلہ افزائی دستخط، بیک ڈور ٹولز، اور یادداشت فراہم کرنا۔

جعلی ایئر ڈراپ:

حملہ آور ایسے پتے بنانے کے لیے ایڈریس جنریٹر کا استعمال کرتا ہے جو صارفین کے بٹوے کے پتے سے بہت ملتے جلتے ہیں (عام طور پر پہلے یا آخری چند ہندسے ایک جیسے ہوتے ہیں)، اور پھر تھوڑی مقدار میں فنڈز (جیسے 0.001 USDT) یا جعلی USDT کی طرف سے تعینات کیا جاتا ہے۔ حملہ آور ان پتوں پر متعدد بار۔ اس سے صارفین کو غلطی سے یقین ہو جاتا ہے کہ یہ پتے پہلے عام ادائیگی کے پتے ہیں۔ جب صارفین نئی منتقلی کرتے ہیں، تو وہ تاریخی لین دین کے ریکارڈ کو کاپی کر سکتے ہیں اور غلطی سے حملہ آوروں کے پتے پر فنڈز منتقل کر سکتے ہیں، جس کے نتیجے میں اثاثے کا نقصان ہوتا ہے۔

حوصلہ افزائی دستخط:

حملہ آور جعلی ویب صفحات بناتے ہیں، جیسے کہ معروف پراجیکٹس کی نقلی ویب سائٹس، جعلی ایئر ڈراپ لنکس، یا شاپنگ پلیٹ فارم، صارفین کو اپنے بٹوے سے منسلک کرنے اور دستخطی کارروائیوں کو انجام دینے کے لیے، اس طرح اثاثے چوری کرتے ہیں۔

عام حوصلہ افزائی دستخطی حملوں میں درج ذیل شامل ہیں:

-

براہ راست منتقلی

حملہ آور نے دستخطی آپریشن کو ایئر ڈراپس، والیٹ کنکشن اور دیگر افعال وصول کرنے کے طور پر بھیس بدلا، لیکن اصل کارروائی صارفین کے اثاثوں کو حملہ آور کے پتے پر منتقل کرنا تھا۔

-

مجاز ٹوکن منتقلی

صارف فشنگ ویب سائٹ پر ٹرانزیکشن پر دستخط کرتا ہے، جیسے ERC 20s approve call یا NFTs setApproveForAll۔ اجازت حاصل کرنے کے بعد حملہ آور اپنی مرضی سے صارفین کے اثاثے منتقل کر سکتا ہے۔

-

خالی پتہ کی اجازت فشنگ

بلینک ایڈریس کی اجازت فشنگ اتھارٹی فشنگ کا ایک اپ گریڈ ورژن ہے۔ جب کوئی صارف اجازت دینے کے لیے فشنگ لنک پر کلک کرتا ہے (عام طور پر الاؤنس کو منظور کرتا ہے یا بڑھاتا ہے)، تو خرچ کرنے والوں کا پتہ ایک خالی پتہ ہوتا ہے بغیر کسی آن-چین ریکارڈ کے۔ اگر متاثرہ شخص اجازت پر دستخط کرتا ہے، تو خالی پتہ متاثرین کی رقوم کی منتقلی کے لیے تخلیق 2 طریقہ کے ذریعے معاہدہ کرنے کے لیے استعمال کیا جائے گا۔ خالی ایڈریس کی اجازت کا استعمال اس صورت حال سے بچ سکتا ہے جہاں پتہ لگانے والے آلے کے ذریعہ مجاز ایڈریس کو نشان زد کیا جاتا ہے، اس طرح کچھ بٹوے کی سیکیورٹی چیک کو نظرانداز کرتے ہوئے

-

مفت میں NFT ماہی گیری خریدیں۔

NFT سیلز آرڈر پر دستخط کرنے کے لیے صارف کو دھوکہ دیں۔ NFT صارف کے پاس ہے۔ صارف کے اس آرڈر پر دستخط کرنے کے بعد، حملہ آور اوپن سی کے ذریعے صارفین کو براہ راست NFT خرید سکتا ہے، لیکن خریداری کی قیمت حملہ آور کے ذریعے طے کی جاتی ہے، جس کا مطلب ہے کہ حملہ آور بغیر کوئی رقم خرچ کیے صارفین کو NFT خرید سکتا ہے۔

-

ایتھ_سائن خالی چیک (بلائنڈ دستخط)

eth_sign کو بلائنڈ دستخط بھی کہا جاتا ہے۔ کسی بھی ہیش ویلیو پر دستخط کرنے کے لیے eth_sign کا استعمال حملہ آور کو خالی چیک لکھنے کے مترادف ہے، لہذا حملہ آور صارف کے اثاثوں کو چرانے کے لیے کوئی بھی حسب ضرورت لین دین کر سکتا ہے۔

-

ماہی گیری کی اجازت

پرمٹ ERC 20 پروٹوکول کا ایک توسیعی فنکشن ہے، جو صارفین کو پیغامات پر دستخط کرنے اور دستخط کے نتائج کو دوسرے والیٹ میں بھیج کر اجازت دینے کی کارروائیوں کو مکمل کرنے کی اجازت دیتا ہے، جو اثاثوں کی منتقلی کی کارروائیوں کو مکمل کر سکتا ہے۔ صارفین کو ERC 20s کے اجازت نامے پر دستخط کرنے کے لیے آمادہ کر کے، حملہ آور صارف کے ٹوکنز کو منتقل کرنے کا اختیار حاصل کر سکتے ہیں۔

-

ذاتی_دستخط

personal_sign عام طور پر انسانی پڑھنے کے قابل مواد پر دستخط کرنے کے لیے استعمال کیا جاتا ہے، لیکن یہ دستخط شدہ مواد کو ہیش ویلیو میں بھی پروسیس کر سکتا ہے۔

مثال کے طور پر: 0x62dc3e93b0f40fd8ee6bf3b9b1f15264040c3b1782a24a345b7cb93c9dafb7d8 پیغام keccak 256 کے ذریعہ ہیش کیے جانے والے ٹارگٹ پلین ٹیکسٹ کا نتیجہ ہے۔ فشڈ صارف اگر اس پر دستخط نہیں کر سکتا تو وہ مواد کو سمجھ نہیں سکتا اور اس پر دستخط کرے گا۔

بدنیتی پر مبنی کثیر دستخط:

کثیر دستخط کا اصل مقصد پرس کو مزید محفوظ بنانا ہے، جس سے متعدد صارفین ایک ہی والیٹ کے استعمال کے حقوق کو مشترکہ طور پر منظم اور کنٹرول کر سکیں گے۔

TRON کو مثال کے طور پر لیتے ہوئے، TRON کثیر دستخط کو Owner میں تقسیم کیا گیا ہے (اعلیٰ ترین اتھارٹی، جو اجازتوں کا انتظام کر سکتی ہے اور تمام کارروائیاں کر سکتی ہے)، گواہ (ووٹنگ کے انتظام میں حصہ لینا) اور فعال (روز مرہ کے کاموں کے لیے استعمال کیا جاتا ہے، جیسے کہ معاہدوں کی منتقلی یا کال کرنا۔ )۔ جب ایک نیا اکاؤنٹ بنایا جاتا ہے، اکاؤنٹ ایڈریس کے پاس بطور ڈیفالٹ مالک کی اجازت ہوتی ہے۔

جب کوئی حملہ آور فشنگ ویب سائٹ/ایپ کے ذریعے صارف کی نجی کلید حاصل کرتا ہے، تو حملہ آور مالک/فعال کو اپنے پتے پر منتقل یا اجازت دے سکتا ہے۔ نوٹ کریں کہ منتقلی صارفین کے مالک کی اجازتوں کو ہٹا دیتی ہے، جبکہ اجازت صارفین کی اجازتوں کو نہیں ہٹاتی ہے۔ تاہم، کسی بھی صورت میں، صارف بٹوے کے اثاثوں کو منتقل کرنے کا حق کھو دیتا ہے۔

چونکہ صارفین اب بھی فنڈز منتقل کر سکتے ہیں، حملہ آور طویل کھیل کھیل سکتا ہے اور متاثرین کے اثاثوں کو فوری طور پر منتقل نہیں کر سکتا۔ حملہ آور صرف اس صورت میں فنڈز منتقل کرے گا جب متاثرہ شخص کو پتہ چل جائے کہ اس کے بٹوے میں بدنیتی سے متعدد دستخط کیے گئے ہیں اور وہ فنڈز کی منتقلی روک دیتا ہے۔

بیک ڈور ٹولز:

-

سائنسدانوں کے آلے کے طور پر بھیس بدل کر

سائنسی ٹولز عام طور پر لین دین میں معاون ٹولز کا حوالہ دیتے ہیں جو بلاک چین ماحولیاتی نظام میں کچھ جدید صارفین (نام نہاد سائنسدانوں) کے ذریعہ استعمال ہوتے ہیں، جیسے کہ جو منٹ NFTs کو جلدی سے بیچنے، بیچ ٹوکن بھیجنے، یا کچھ پیچیدہ آن چین آپریشنز کو تیزی سے انجام دینے کے لیے استعمال ہوتے ہیں۔ اس طرح کے ٹولز بنیادی مارکیٹ کے صارفین میں مقبول ہیں کیونکہ وہ آپریشنل کارکردگی کو بہت بہتر بنا سکتے ہیں۔

تاہم، حملہ آور اس طرح کے ٹولز کے ڈویلپر ہونے کا بہانہ کریں گے اور بظاہر جائز ٹولز جاری کریں گے، لیکن درحقیقت ان ٹولز کے اندر بیک ڈور پروگرام لگا دیں گے۔ یہ بیک ڈور پروگرام خفیہ طور پر نجی چابیاں یا یادداشت حاصل کر سکتے ہیں جب صارفین ٹولز استعمال کرتے ہیں، یا حملہ آوروں کے مخصوص بٹوے کو ٹوکن بھیجنے کے لیے صارفین کے بٹوے میں براہ راست ہیرا پھیری کرتے ہیں۔ اس کے بعد حملہ آور اس حساس معلومات کے ذریعے صارفین کے بٹوے کو کنٹرول کر سکتا ہے۔

-

جعلی براؤزر پلگ ان

بہت سے صارفین بلاک چین ٹرانزیکشنز کو آسان بنانے کے لیے براؤزر پلگ ان (جیسے میٹا ماسک، ٹوکن پاکٹ) استعمال کرنا پسند کرتے ہیں۔ حملہ آور فشنگ ویب سائٹس کے ذریعے صارفین کو جعلی پلگ ان انسٹال کرنے کے لیے دھوکہ دے سکتے ہیں۔ ایک بار انسٹال ہونے کے بعد، یہ پلگ ان صارفین کے لین دین کے رویے کو خفیہ طور پر ریکارڈ کریں گے، نجی چابیاں چوری کریں گے، اور کثیر دستخط کریں گے۔

-

ٹرانزیکشن ایکسلریٹر یا آپٹیمائزیشن ٹولز

اس طرح کے ٹولز عام طور پر صارفین کو لین دین کی تصدیق کو تیز کرنے یا آن چین آپریشنز کو بہتر بنانے میں مدد کرنے کا دعویٰ کرتے ہیں، اور صارفین کو ان افعال کو استعمال کرنے کے لیے اکثر پرائیویٹ کیز یا دستخط داخل کرنے کی ضرورت ہوتی ہے۔ حملہ آور صارفین کو استعمال کے دوران اہم معلومات داخل کرنے اور خفیہ طور پر ریکارڈ کرنے پر آمادہ کرتے ہیں۔

نجی کلید/ یادداشت جمع کروائیں:

حملہ آور کچھ جعلی تجارتی ویب سائٹس یا ٹیلیگرام ایپلٹس (جیسے جعلی Pepebot) بنائیں گے، صارفین سے ان کے بٹوے باندھنے کے لیے نجی چابیاں یا یادداشت فراہم کرنے کے لیے کہیں گے، اور صارفین کو "کتے" سے لین دین کرنے یا دیگر کام کرنے کے لیے دھوکہ دیں گے۔ درحقیقت، حملہ آور ان ذرائع کا استعمال صارفین کی نجی چابیاں چرانے اور پھر ان کے بٹوے میں موجود تمام اثاثوں کو منتقل کرنے کے لیے کرتے ہیں۔

عام کیس کا تجزیہ

جعلی ایئر ڈراپ Scam:

جب ورم ہول پروجیکٹ نے ایئر ڈراپ کا اعلان جاری کیا تو بہت سے ٹویٹر اکاؤنٹس نے آفیشل اکاؤنٹ کی نقل کی اور جعلی ایئر ڈراپ لنکس جاری کیے۔ تصویر 1 پروجیکٹ کا مالک @studioFMmilano · 1 h ہے، تصویر 2 جعلی پروجیکٹ کا مالک @studioFMmilano ہے، جبکہ حقیقی پروجیکٹ کا مالک @wormhole ہے۔

بٹوے کے دستخط کی حوصلہ افزائی کریں:

جعلی ویب سائٹ کے دستخط:

moonbirds-exclusive.com/ فشنگ ویب سائٹ کو مثال کے طور پر لیں۔ یہ ویب سائٹ ایک جعلی ویب سائٹ ہے جو www.proof.xyz/moonbirds کی نقل کرتی ہے۔ جب صارف بٹوے سے جڑتا ہے اور کلیم پر کلک کرتا ہے تو ایک دستخطی ایپلیکیشن باکس پاپ اپ ہوگا۔ اس وقت، میٹاماسک ایک سرخ انتباہ ظاہر کرے گا، لیکن چونکہ پاپ اپ ونڈو پر دستخطی مواد واضح طور پر ظاہر نہیں ہوتا ہے، اس لیے صارفین کے لیے یہ طے کرنا مشکل ہے کہ آیا یہ ٹریپ ہے۔ صارف کے دستخط کرنے کے بعد، سکیمر کسی بھی لین دین پر دستخط کرنے کے لیے صارف کی نجی کلید کا استعمال کر سکتا ہے، بشمول اثاثوں کی منتقلی۔

اجازت نامے کے دستخط:

اسٹیکنگ کی مدت کے دوران، ایک صارف نے فشنگ ویب سائٹ پر اجازت نامے پر دستخط کیے تھے۔ صارف نے اسے فوری طور پر چیک کیا اور کوئی غیر معمولی اجازت نہیں ملی۔ تاہم، فشنگ ویب سائٹ نے بعد میں پرمٹ آف لائن اجازت نامے کے دستخط کو سلسلہ پر اپ لوڈ کر دیا، جس نے ہدف کے پتے پر ہدف کے اثاثوں کے لیے اجازت کے خطرے کی نمائش کھول دی۔ تاہم، ہدف والے صارف کو اس وقت تک اس کا علم نہیں تھا جب تک کہ ہدف والے صارف نے متعلقہ دوبارہ اسٹیکنگ ETH اثاثوں کی تجویز پیش نہیں کی، جسے فشنگ ویب سائٹ نے فوری طور پر منتقل کر دیا۔ نتیجے کے طور پر، صارف کو $2.12 ملین کا نقصان ہوا۔

شکل 3. اکاؤنٹ پرمٹ آف لائن اجازت کے ذریعے دستخط کیے گئے ہیں۔

بدنیتی پر مبنی کثیر دستخط:

بہت سے بدنیتی پر مبنی کثیر دستخطی فشنگ کے طریقے ہیں، جن میں سے سب سے عام حملہ آور جان بوجھ کر پرائیویٹ کیز یا جعلی پلگ ان/بٹوے لیک کرنا ہیں۔

حملہ آور جان بوجھ کر نجی کلید کو لیک کرتا ہے:

حملہ آور سوشل میڈیا پر یا دوسرے چینلز کے ذریعے پرائیویٹ کلید کو لیک کرتا ہے، اور متاثرہ شخص کو پرس میں خفیہ اثاثے منتقل کرنے کے لیے مختلف حربے استعمال کرتا ہے۔ جب متاثرہ شخص کو معلوم ہوتا ہے کہ اثاثے باہر منتقل نہیں کیے جا سکتے، حملہ آور بٹوے کے اثاثوں کو منتقل کر دیتا ہے۔

جعلی ٹوکن پاکٹ والیٹ:

متاثرہ نے سرچ انجن پر ٹی پی والیٹ تلاش کی اور سرکاری ویب سائٹ کے بجائے ٹی پی والیٹ ڈاؤن لوڈ کیا۔ تاہم، اصل میں جو پرس ڈاؤن لوڈ کیا گیا وہ سرکاری پرس نہیں تھا، بلکہ ایک جعلی پرس تھا جسے حملہ آور نے انٹرنیٹ پر لانچ کیا تھا۔ صارف کے یادداشت کو باندھنے کے بعد، متاثرین کا پرس خودکار طور پر کثیر دستخط شدہ ہو جائے گا، جس سے اثاثوں کی منتقلی ناممکن ہو جائے گی۔

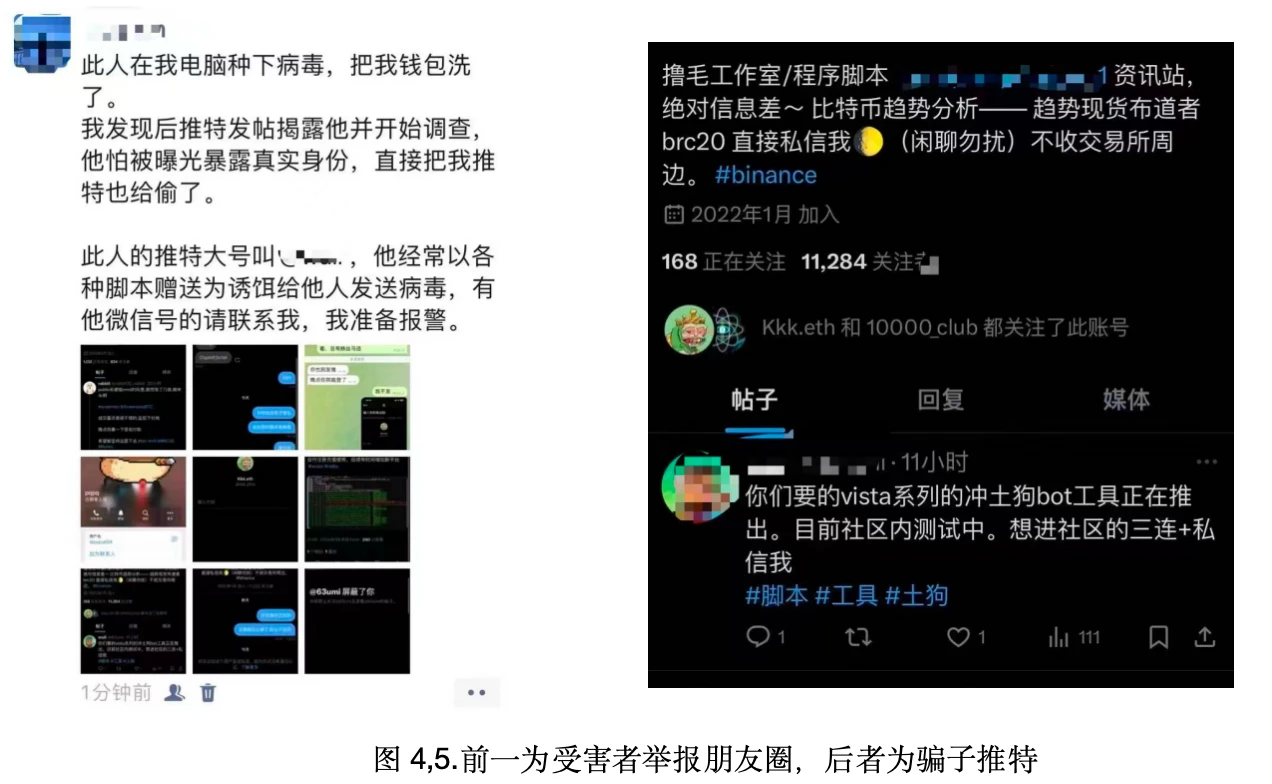

بیک ڈور ٹولز:

متاثرہ کو ٹویٹر پر ایک بلاگر ملا جس نے دعویٰ کیا کہ وہ WEB-3 "مساج" اور مختلف اسکرپٹ تیار کرنے کا ماہر ہے۔ متاثرہ شخص نے بلاگر کی طرف سے مفت میں دی گئی اسکرپٹ کو ڈاؤن لوڈ کیا اور چلایا، صرف یہ معلوم کرنے کے لیے کہ اس کا پرس خالی ہو گیا تھا اور اس نے 700 USDT کے ٹوکن کھو دیے تھے۔

بلاکچین فشنگ حملوں کو کیسے روکا جائے۔

-

لنکس اور یو آر ایل کی تصدیق کریں۔

کسی بھی کریپٹو کرنسی سے متعلق ویب سائٹ پر جاتے وقت، ہمیشہ لنک اور یو آر ایل کی صداقت کی تصدیق کریں۔ فشنگ حملہ آور اکثر جعلی ویب سائٹس بناتے ہیں جو سرکاری ویب سائٹ سے بہت ملتی جلتی ہیں، صرف چند حروف کو تبدیل کرتے ہیں، جو آسانی سے دھوکہ دہی کا باعث بن سکتے ہیں۔ لہذا، اس کی روک تھام کے لیے پہلا قدم یہ ہے کہ:

1. غیر مانوس لنکس پر کلک کرنے سے گریز کریں: نامعلوم ذرائع سے کوئی بھی انجان ای میلز، سوشل میڈیا پیغامات، یا لنکس وصول کرتے وقت زیادہ محتاط رہیں، خاص طور پر وہ جو کہ پروموشنل معلومات، ایئر ڈراپ سرگرمیاں، یا سرکاری چینلز سے اکاؤنٹ کے مسائل کا اشارہ ہیں۔

2. کثرت سے استعمال ہونے والی آفیشل ویب سائٹس کو محفوظ کرنے کے لیے بک مارکس کا استعمال کریں: کرپٹو کرنسی ایکسچینجز یا والیٹ سروسز پر جاتے وقت، یہ تجویز کیا جاتا ہے کہ براؤزر میں محفوظ کیے گئے بُک مارکس کو سرچ انجن کے ذریعے تلاش کرنے کے بجائے براہ راست استعمال کریں تاکہ غلطی سے فشنگ ویب سائٹس میں داخل ہونے سے بچا جا سکے۔

-

کثیر عنصر کی توثیق (2FA)

ملٹی فیکٹر توثیق (2FA) اکاؤنٹ کی حفاظت کو بڑھانے کے لیے ایک اہم اقدام ہے۔ کسی اکاؤنٹ میں لاگ ان کرتے وقت، پاس ورڈ کے علاوہ، ایک اضافی توثیقی مرحلہ درکار ہوتا ہے، عام طور پر شناخت کی تصدیق کے لیے موبائل فون SMS یا تصدیق کنندہ ایپلیکیشن کے ذریعے تیار کردہ متحرک تصدیقی کوڈ کے ذریعے۔

1. 2FA کو فعال کریں: تمام کریپٹو کرنسی اکاؤنٹس کے لیے 2FA کو فعال کرنا یقینی بنائیں، بشمول ایکسچینج اکاؤنٹس، والیٹ ایپس وغیرہ۔ یہاں تک کہ اگر کسی حملہ آور کو آپ کا پاس ورڈ مل جاتا ہے، تب بھی وہ 2FA تصدیقی کوڈ کے بغیر آپ کے اکاؤنٹ میں لاگ ان نہیں ہو سکتا۔ .

2۔ ایک تصدیق کنندہ ایپ استعمال کریں: ایس ایم ایس کی تصدیق کے بجائے ایک توثیق کار ایپ استعمال کرنے کی کوشش کریں جیسے کہ Google Authenticator یا Authy، کیونکہ SMS SIM ہائی جیکنگ کے حملوں کا خطرہ بن سکتا ہے۔

3. 2FA آلات کو باقاعدگی سے اپ ڈیٹ کریں: یقینی بنائیں کہ آپ کا پابند موبائل فون یا تصدیقی آلہ اپ ٹو ڈیٹ ہے۔ اگر آپ کا موبائل فون گم ہو گیا ہے یا تبدیل ہو گیا ہے، تو حفاظتی خطرات سے بچنے کے لیے اپنے 2FA ڈیوائس کو بروقت اپ ڈیٹ کریں۔

-

حفاظت سے متعلق آگاہی کی تربیت

بلاکچین فشنگ حملے مسلسل تیار ہو رہے ہیں، اس لیے مسلسل سیکھنے اور سیکیورٹی سے متعلق آگاہی ضروری ہے۔

1. سیکیورٹی کمیونٹیز اور خبروں پر توجہ دیں: تازہ ترین سیکیورٹی معلومات اور انتباہات حاصل کرنے کے لیے بلاکچین اور کریپٹو کرنسی سیکیورٹی سے متعلق خبروں، بلاگز، اور کمیونٹی فورمز پر باقاعدگی سے توجہ دیں تاکہ نئے فشنگ کے جال میں پڑنے سے بچ سکیں۔

2. چوکس رہیں: کسی بھی حساس آپریشن سے پہلے آپریشن کے مواد کو احتیاط سے چیک کرنے کی عادت ڈالیں (جیسے اجازت نامے کے دستخط، لین دین کی منتقلی)، اور بٹوے سے منسلک نہ ہوں یا غیر مانوس ویب سائٹس یا پلیٹ فارم پر اپنی مرضی سے دستخطی کارروائیاں انجام دیں۔

-

والیٹ سیکیورٹی مینجمنٹ

بٹوے کریپٹو کرنسیوں کے لیے بنیادی اسٹوریج ٹولز ہیں۔ والٹ سیکیورٹی کا مناسب انتظام فشنگ حملوں کو روکنے میں اہم کردار ادا کرتا ہے۔

1. یادداشت یا نجی چابیاں ظاہر نہ کریں: یادداشت اور نجی چابیاں بٹوے کو کنٹرول کرنے کی کلید ہیں۔ ایک بار لیک ہونے کے بعد، حملہ آور براہ راست بٹوے میں موجود اثاثے حاصل کر سکتے ہیں۔ لہذا، یادداشتوں اور نجی کلیدوں کو مناسب طریقے سے رکھنا چاہیے، کبھی بھی کسی کو ظاہر نہیں کیا جانا چاہیے، اور نیٹ ورک والے آلات پر ذخیرہ نہیں کیا جانا چاہیے۔

2. بڑی مقدار میں اثاثوں کو ذخیرہ کرنے کے لیے کولڈ پرس کا استعمال کریں: کولڈ پرس سے مراد ایسے بٹوے ہیں جو انٹرنیٹ سے منسلک نہیں ہیں، عام طور پر ہارڈ ویئر والیٹس، جو زیادہ محفوظ ہوتے ہیں۔ لمبے عرصے تک رکھے ہوئے اثاثوں کی بڑی مقدار کے لیے، آن لائن حملوں کو روکنے کے لیے انہیں ٹھنڈے بٹوے میں ذخیرہ کرنے کی سفارش کی جاتی ہے۔

3. گرم بٹوے کا معقول استعمال: گرم بٹوے انٹرنیٹ سے جڑے ہوئے بٹوے ہیں، جو روزمرہ کے لین دین کے لیے آسان ہیں، لیکن نسبتاً کم محفوظ ہیں۔ روزانہ لین دین کے فنڈز کی تھوڑی مقدار کو گرم بٹوے میں ڈالنے کی سفارش کی جاتی ہے، اور خطرے کو پھیلانے کے لیے زیادہ تر فنڈز کو ٹھنڈے بٹوے میں ذخیرہ کرنے کی کوشش کی جاتی ہے۔

4. والیٹ ڈیٹا کا باقاعدگی سے بیک اپ لیں: اس بات کو یقینی بنائیں کہ آپ کے والیٹ میمونکس، پرائیویٹ کیز، یا ریکوری پاس ورڈز کا قابل اعتماد طریقے سے بیک اپ لیا گیا ہے۔ یہ تجویز کیا جاتا ہے کہ آپ بیک اپ کی معلومات کو محفوظ، آف لائن جگہ، جیسے کہ انکرپٹڈ USB ڈیوائس یا فزیکل پیپر میں اسٹور کریں۔

نتیجہ

بلاکچین کی دنیا میں، صارفین کے آپریشن کا ہر قدم اثاثوں کی حفاظت کو براہ راست متاثر کر سکتا ہے۔ ٹیکنالوجی کی ترقی کے ساتھ، فشنگ اٹیک کے طریقے بھی مسلسل اپ گریڈ ہو رہے ہیں، اس لیے ہمیں ہمیشہ انتہائی چوکس رہنا چاہیے، اپنے تحفظ سے متعلق آگاہی کو بڑھانا چاہیے، اور گھوٹالوں میں پڑنے سے بچنا چاہیے۔ چاہے وہ لنکس کی تصدیق کر رہا ہو، حفاظتی آلات کا استعمال کر رہا ہو، ملٹی فیکٹر توثیق کو آن کر رہا ہو، یا بٹوے کا صحیح طریقے سے انتظام کر رہا ہو، یہ چھوٹے اقدامات ہمارے اثاثوں کے دفاع کی ایک مضبوط لائن بنا سکتے ہیں۔

انتہائی محتاط رہیں اور بہت جلد بازی سے کام نہ لیں!

لیان یوان ٹیکنالوجی ایک کمپنی ہے جو بلاک چین سیکیورٹی پر مرکوز ہے۔ ہمارے بنیادی کام میں بلاک چین سیکیورٹی ریسرچ، آن چین ڈیٹا کا تجزیہ، اور اثاثہ اور معاہدے کے خطرے سے بچاؤ شامل ہے۔ ہم نے کامیابی سے افراد اور اداروں کے بہت سے چوری شدہ ڈیجیٹل اثاثے برآمد کر لیے ہیں۔ ایک ہی وقت میں، ہم صنعتی تنظیموں کو پراجیکٹ سیکیورٹی تجزیہ رپورٹس، آن چین ٹریس ایبلٹی، اور تکنیکی مشاورت/معاون خدمات فراہم کرنے کے لیے پرعزم ہیں۔

آپ کے پڑھنے کے لیے آپ کا شکریہ۔ ہم بلاکچین سیکیورٹی مواد پر توجہ مرکوز کرنا اور اس کا اشتراک کرنا جاری رکھیں گے۔

یہ مضمون انٹرنیٹ سے لیا گیا ہے: بلاک چین کی دنیا کا پوشیدہ خطرہ: فشنگ حملوں کا مکمل تجزیہ

متعلقہ: سرخ رنگ میں سالانہ آمدنی کے ساتھ، کیا ایتھینا بڑی مارکیٹ کی اصلاح سے بچ سکتی ہے؟

ایک ویک اینڈ کے بعد، بٹ کوائن کل $60,000 سے نیچے گر گیا اور آج بھی گر کر $49,000 تک پہنچ گیا، جو کہ 18.5% کی 24 گھنٹے کی کمی ہے۔ Ethereum 25% گر کر $2,100 سے نیچے آ گیا، اور کرپٹو مارکیٹ پورے بورڈ میں گر گئی۔ مارکیٹ کے کریش نے پہلے سے ہی سست کرپٹو مارکیٹ کو مزید بدتر بنا دیا ہے، اور پہلے سے ہی سست DeFi سیکٹر کو شدید نقصان پہنچا ہے۔ DeFiLlama کے اعداد و شمار کے مطابق، ایتھینا لیبز کی آمدنی پچھلے مہینے میں منفی رہی ہے۔ اگر اس کی بنیاد پر سالانہ آمدنی کا حساب لگایا جائے (گزشتہ 30 دنوں میں آمدنی x 12)، Ethena Labs کی سالانہ آمدنی تقریباً منفی $32.95 ملین ہے۔ Ethena Labs کے ذریعے شروع کیا گیا الگورتھمک stablecoin USDe فی الحال کولیٹرل BTC، STETH اور اس کی موروثی آمدنی پر انحصار کرتا ہے، جبکہ Bitcoin اور ETH میں ڈیلٹا کو متوازن کرنے اور مستقل/مستقبل کی فنڈنگ کا استعمال کرنے کے لیے مختصر پوزیشنیں بناتا ہے…

“If you’ve lost money fraudulently to any company, broker, or account manager and want to retrieve it, contact www.Bsbforensic.com They helped me recover my funds!”