Скрытые опасности, которые нельзя игнорировать: проблемы безопасности и угрозы технологии BTC Layer 2

Эта статья Хэш ( SHA1 ): a9cd1d6904562d958f8347fae26c5e32cfbf63d1

№: Ляньюаньская система знаний по безопасности № 018

Bitcoin (BTC) — это криптовалютная система с открытым исходным кодом, основанная на децентрализованном консенсусе блокчейна и работающая через одноранговую сетевую связь. Она поддерживается компьютерными сетями и узлами по всему миру. Однако с постоянным развитием и ростом криптосообщества и экосистемы ранняя технология BTC больше не может удовлетворять потребности пользователей в масштабируемости криптовалютной системы. Непосредственное изменение базового протокола BTC не только сложно, но и сталкивается с огромным сопротивлением сообщества, увеличивает системные риски и может привести к хардфоркам и расколам сообщества. Поэтому решение BTC Layer 2 становится более подходящим выбором — за счет создания нового уровня оно совместимо с BTC без изменения BTC и удовлетворяет потребности пользователей в масштабируемости. Команда безопасности ChainSource всесторонне проанализировала безопасность BTC Layer 2 с точки зрения множества аспектов, таких как решения L2, защитные меры и будущее развитие, надеясь предоставить ценную справочную информацию для всех.

Решения BTC Layer 2 и потенциальные проблемы безопасности

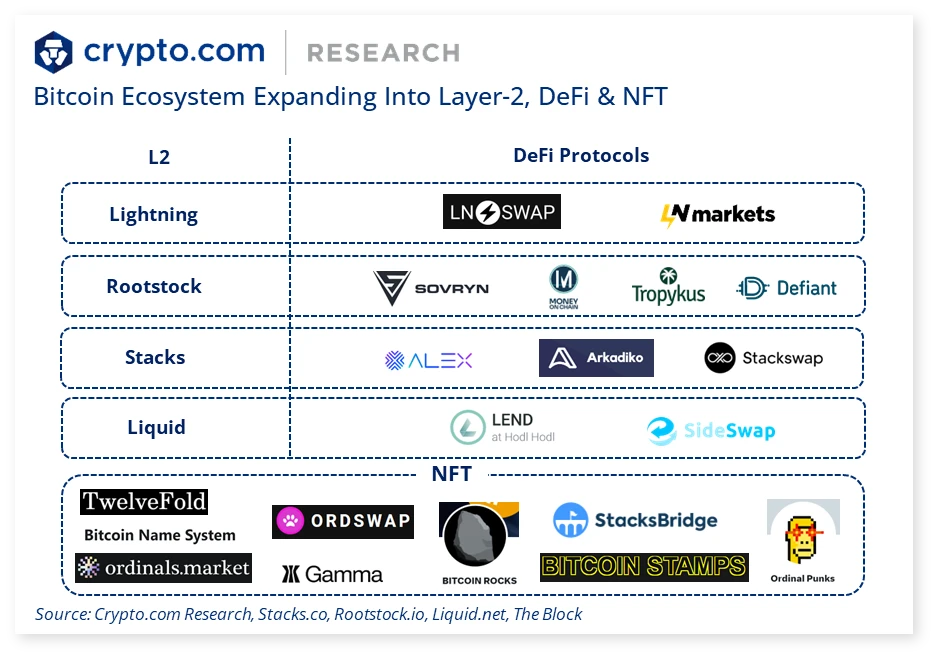

BTC Layer 2 относится к технологии расширения второго уровня Bitcoin (BTC), которая направлена на увеличение скорости транзакций Bitcoin, снижение комиссий за обработку и увеличение масштабируемости, решая ряд проблем, с которыми сталкивается BTC. В настоящее время существует множество решений BTC Layer 2, и наиболее известными из них являются Lightning Network, Rootstock, Stacks и т. д. Кроме того, некоторые проекты и протоколы, такие как Liquid, Rollkit, RGB и т. д., также имеют определенные сценарии использования.

1. Молниеносная сеть

Lightning Network, вероятно, является самым известным решением BTC Layer 2. Он работает как офчейн-сеть, которая позволяет участникам проводить быстрые и недорогие транзакции без необходимости записывать каждую транзакцию в блокчейн Bitcoin. Создавая сеть платежных каналов, Lightning Network поддерживает микротранзакции и значительно снижает перегрузку в основной цепочке.

Сценарии использования:

Микроплатежи/платежи между физическими лицами/электронная коммерция и розничные транзакции для создателей контента.

Ключевая особенность:

-

Мгновенные платежи: транзакции совершаются мгновенно.

-

Низкие комиссии: комиссии чрезвычайно низкие, подходят для микротранзакций.

-

Масштабируемость: способность обрабатывать миллионы транзакций в секунду.

Контрольный вопрос:

-

Атаки на каналы: сеть Lightning Network использует платежные каналы, которые могут быть атакованы злоумышленниками, использующими устаревшие транзакции или мошенническое закрытие каналов.

-

Проблемы с ликвидностью: если средства сосредоточены в нескольких узлах, эти узлы могут стать объектами атак, что приведет к снижению децентрализации сети.

-

Атаки на разделение сети Злоумышленник может попытаться разделить сеть, в результате чего различные ее части станут несинхронизированными друг с другом.

2. Подвой (RSK)

Rootstock, или сокращенно RSK, — это платформа смарт-контрактов, построенная на Bitcoin. Она использует безопасность Bitcoin, поддерживая смарт-контракты, совместимые с Ethereum. RSK работает как сайдчейн Bitcoin, используя двусторонний механизм привязки, позволяющий BTC перемещаться между сетью Bitcoin и блокчейном RSK.

Сценарии использования:

Приложения децентрализованных финансов (DeFi)/выпуск токенов в сети Bitcoin/приложения кросс-чейн.

Ключевая особенность:

-

Смарт-контракт: совместим с Ethereum и поддерживает приложения DeFi.

-

Объединенный майнинг: майнеры Bitcoin могут добывать RSK одновременно, что повышает безопасность сети.

-

Взаимодействие: объединение функциональности Bitcoin и Ethereum.

Контрольный вопрос:

-

Двойное расходование: RSK как сайдчейн в некоторых случаях может подвергаться атакам двойного расходования, особенно при передаче BTC между Bitcoin и RSK.

-

Уязвимости смарт-контрактов: RSK допускает развертывание смарт-контрактов, что делает его также подверженным рискам уязвимостей смарт-контрактов, аналогичным Ethereum, таким как атаки повторного входа, целочисленные переполнения и т. д.

3. Стеки

Stacks — это уникальное решение уровня 2, которое привносит смарт-контракты и децентрализованные приложения (dApps) в Bitcoin. В отличие от других уровней 2, Stacks представляет новый механизм консенсуса — Proof of Transfer (PoX), который привязывает транзакции Stacks к блокчейну Bitcoin.

Сценарии использования:

Платформа lNFT/услуги децентрализованного финансирования (DeFi)/решения по управлению и идентификации.

Ключевая особенность:

-

Смарт-контракты: Clarity — безопасный язык, разработанный для предсказуемых смарт-контрактов.

-

Защита биткоинов: транзакции защищены биткоинами.

-

Децентрализованные приложения (dApps): позволяют разработчикам создавать децентрализованные приложения на основе Bitcoin.

Контрольный вопрос:

-

Атаки на консенсус: поскольку механизм консенсуса Stacks PoX опирается на сеть Bitcoin, злоумышленники могут попытаться повлиять на консенсус Stacks, манипулируя сетью Bitcoin.

-

Уязвимости смарт-контрактов: как и другие платформы смарт-контрактов, Stacks также подвержен потенциальным уязвимостям в коде смарт-контрактов.

4. Жидкость

Liquid — это решение уровня 2 на основе сайдчейна, предназначенное для улучшения скорости и конфиденциальности транзакций Bitcoin. Разработанное Blockstream, Liquid особенно подходит для трейдеров и бирж, поддерживая более быстрые расчеты и конфиденциальные транзакции.

Сценарии использования:

Высокочастотная торговля/трансграничные платежи/выпуск токенизированных активов.

Ключевая особенность:

-

Конфиденциальные транзакции: суммы транзакций скрыты для повышения конфиденциальности.

-

Быстрые расчеты: расчеты по сделкам занимают около 2 минут.

-

Эмиссия активов: позволяет создавать цифровые активы в сети Bitcoin.

Контрольный вопрос:

-

Риски зависимости от основной цепи: как сайдчейн, Liquid полагается на безопасность основной сети Bitcoin. Любые атаки или уязвимости в основной сети могут повлиять на Liquid.

-

Риск нарушения конфиденциальности: хотя Liquid поддерживает конфиденциальные транзакции, конфиденциальность все равно может быть нарушена, если ключи не управляются должным образом.

5. Набор для перевозки вещей

Rollkit — это новый проект, цель которого — перенести Rollups, популярное решение для масштабирования в экосистеме Ethereum, в Bitcoin. Rollups объединяют несколько транзакций в один пакет перед отправкой их в блокчейн Bitcoin, что снижает нагрузку на сеть и снижает комиссии.

Сценарии использования:

Масштабируемые приложения DeFi/агрегация микроплатежей/высокопроизводительные децентрализованные приложения.

Ключевая особенность:

-

Масштабируемость: значительное увеличение пропускной способности транзакций.

-

Экономическая эффективность: снижение комиссий за счет пакетирования транзакций.

-

Безопасность: наследует модель безопасности Биткоина.

Контрольный вопрос:

-

Атаки на доступность данных: в схеме Rollups, если данные недоступны, валидатор может оказаться не в состоянии проверить действительность транзакции.

-

Вопросы экономического стимулирования: Участникам необходимо разработать надежные механизмы экономического стимулирования, чтобы не допустить попыток участников получить выгоду незаконными способами.

6. РГБ

RGB — это система смарт-контрактов, которая использует модель UTXO биткоинов. Она разработана для поддержки сложных смарт-контрактов, сохраняя при этом конфиденциальность и масштабируемость биткоинов. RGB фокусируется на создании офчейн-среды, в которой смарт-контракты могут выполняться с минимальным влиянием на основную цепочку.

Сценарии использования:

Токенизация активов/приложения для обеспечения конфиденциальности/разработка гибких смарт-контрактов.

Ключевая особенность:

-

На основе UTXO: поддержание функций безопасности и конфиденциальности Bitcoin.

-

Выполнение вне сети: минимизирует использование сети.

-

Настройка: поддерживает широкий спектр сценариев применения смарт-контрактов.

Контрольный вопрос:

-

Риск сложности смарт-контрактов: смарт-контракты в системе RGB могут быть очень сложными, что приводит к увеличению потенциальных уязвимостей безопасности.

-

Проблемы доверия к оффчейн-исполнению: RGB полагается на оффчейн-среду для исполнения смарт-контрактов. Если среда исполнения подвергается атаке или манипуляциям, это может повлиять на безопасность контракта.

Существующие меры безопасности

Решение BTC Layer 2 демонстрирует большой потенциал в улучшении масштабируемости и функциональности сети Bitcoin, но оно также вводит ряд новых проблем безопасности. Безопасность станет одним из ключевых факторов его успеха и широкого применения. Для того чтобы справиться с потенциальными рисками безопасности, BTC Layer 2 может предпринять следующие основные меры безопасности:

-

Безопасность канала и защита капитала

Мультиподписные временные блокировки: Например, в сети Lightning Network средства обычно хранятся на адресах с мультиподписью, и средства могут быть переведены только после того, как все соответствующие стороны достигнут консенсуса. Механизм временной блокировки гарантирует, что в случае возникновения спора средства не будут заблокированы навсегда и в конечном итоге могут быть возвращены владельцу.

Надежность офчейн-транзакций: используя офчейн-транзакции, пользователи могут быстро совершать транзакции, но эти транзакции по-прежнему необходимо регулярно синхронизировать с основной цепочкой, чтобы предотвратить двойное расходование или потерю средств.

-

Механизмы проверки на мошенничество и противодействия

Доказательства мошенничества: в некоторых решениях уровня 2 (например, Rollup) доказательства мошенничества используются для обнаружения и реагирования на вредоносные операции. Например, если сторона пытается отправить недействительное обновление состояния, другие участники могут оспорить его с помощью доказательств мошенничества, чтобы предотвратить загрузку недействительных транзакций в цепочку.

Период проверки: предоставляет пользователям период времени для проверки и оспаривания подозрительных транзакций, тем самым повышая безопасность сети.

-

Надежность сети и протокола

Обновления и аудиты протокола: Протокол регулярно проверяется и обновляется для исправления известных уязвимостей и повышения безопасности. Например, в Rootstock или Stacks аудит кода и обзоры сообщества имеют решающее значение для обеспечения безопасности смарт-контрактов.

Децентрализованные рабочие узлы: за счет увеличения степени распределения узлов снижается вероятность отказа одной точки в сети, тем самым повышая способность сети противостоять атакам.

-

Конфиденциальность и защита данных

Зашифрованная связь: гарантирует, что связь между всеми участниками зашифрована, чтобы предотвратить атаки типа «злоумышленник в середине» или утечки данных.

Доказательства с нулевым разглашением: в некоторых решениях уровня 2 вводятся доказательства с нулевым разглашением для повышения конфиденциальности и безопасности, а также предотвращения утечки конфиденциальной информации сторон транзакции.

-

Обучение пользователей и предупреждения о рисках

Повышайте осведомленность пользователей о безопасности: информируйте пользователей о рисках сети второго уровня и поощряйте их использовать надежные кошельки и безопасные операции.

Предупреждение о рисках: при использовании решений уровня 2 пользователи предупреждаются о возможных рисках, таких как сложность транзакций вне сети или споры при закрытии каналов.

-

Безопасность оффчейн-транзакций

Безопасность государственного канала: обеспечьте целостность офчейн-состояния и регулярно отправляйте обновления состояния в основную цепочку, чтобы снизить риск кражи средств или мошенничества.

Эти меры в совокупности обеспечивают безопасность сети Bitcoin Layer 2 и предоставляют пользователям надежную и масштабируемую торговую среду.

Будущие тенденции безопасности

Индустрия быстро меняется, и каждую секунду рождается новый BTC L2, но неизменной остается неизбежная тенденция развития экологии BTC в сторону второго уровня. BTC — это поезд, на который все хотят сесть. Несмотря на трудности, будущее экологии BTC полно бесконечных возможностей. От консенсуса справедливого распределения до плана расширения, основанного на подписях, а затем до стремления к полностью зрелому плану расширения, который разделяет сильную безопасность с BTC, экология Bitcoin претерпевает историческое изменение:

-

Разблокировка рынка DeFi: благодаря таким функциям, как EVM-совместимые решения уровня 2, Bitcoin может выйти на многомиллиардный рынок DeFi. Это не только расширяет полезность Bitcoin, но и открывает новые финансовые рынки, которые ранее были доступны только через Ethereum и аналогичные программируемые блокчейны.

-

Расширенные варианты использования: эти платформы уровня 2 поддерживают не только финансовые транзакции, но и множество приложений в таких областях, как финансы, игры, NFT или системы идентификации, что значительно расширяет первоначальную сферу применения биткоина как простой валюты.

Сеть второго уровня использует доказательства с нулевым разглашением для повышения безопасности, технологию Rollup для улучшения масштабируемости, доказательства мошенничества для обеспечения безопасности своих транзакций и т. д. Ожидается, что эти технологии не только значительно улучшат масштабируемость и эффективность сети BTC, но и введут новые типы активов и методы торговли, открывая новые возможности для пользователей и разработчиков. Однако успешное достижение этих целей требует совместных усилий консенсуса сообщества, технологической зрелости и практической проверки. В процессе изучения наиболее эффективного решения L2 безопасность, децентрализация и оптимизированный пользовательский опыт останутся главными приоритетами. Заглядывая в будущее, с технологическим прогрессом и сотрудничеством сообщества, ожидается, что технология BTC L2 раскроет новый потенциал для экосистемы Bitcoin и привнесет больше инноваций и ценности в мир криптовалюты.

Заключение

Под влиянием огромного рыночного спроса и свободной конкуренции на рынке, технологические инновации обязательно появятся. Будущее решений L2 тесно связано с общим развитием технологии блокчейн. Глубоко анализируя решения и потенциальные проблемы безопасности BTC Layer 2, мы выявляем риски, с которыми он сталкивается в смарт-контрактах, аутентификации личности, защите данных и т. д. Хотя в настоящее время существует множество мер защиты, с непрерывным развитием технологий BTC Layer 2 по-прежнему необходимо продолжать внедрять инновации в технологию ZK, кросс-чейн-безопасность и даже квантовое шифрование, чтобы соответствовать будущим проблемам безопасности. По мере дальнейшего развития технологии блокчейн мы можем предвидеть, что будет больше инноваций и изменений. Во-первых, с постоянной зрелостью и стандартизацией технологии решения L2 будут более стабильными и надежными. Во-вторых, с непрерывным расширением экосистемы Bitcoin будет применяться в большем количестве сценариев и отраслей, тем самым еще больше способствуя развитию всей индустрии криптовалют. В целом, интенсивный запуск основной сети проекта Bitcoin Layer 2 знаменует собой новую веху для сети Bitcoin.

Lianyuan Technology — компания, ориентированная на безопасность блокчейна. Наша основная работа включает исследование безопасности блокчейна, анализ данных в цепочке и восстановление уязвимостей активов и контрактов. Мы успешно восстановили множество украденных цифровых активов для частных лиц и учреждений. В то же время мы стремимся предоставлять отчеты по анализу безопасности проектов, отслеживаемость в цепочке и услуги технического консалтинга/поддержки для отраслевых организаций.

Спасибо за чтение. Мы продолжим уделять внимание и делиться контентом по безопасности блокчейна.

Эта статья взята из интернета: Скрытые опасности, которые нельзя игнорировать: проблемы и угрозы безопасности технологии BTC Layer 2

По теме: Airdrops не умерли, но не стоит слишком усердствовать в погоне за горячими проектами

Оригинальная статья Акселя Битблейза Оригинальный перевод: TechFlow После завершения всех крупных аирдропов, таких как $ZRO и $ZK, настроения вокруг аирдропов, похоже, немного поутихли. Итак, бета-версия аирдропа закончилась? Стоит ли их еще фармить? Что будет с аирдропами дальше? Я поделюсь своими мыслями в этом посте. Что будет с аирдропом дальше? Несколько месяцев назад я написал статью о «Текущие бета-версии аирдропов», в которой упомянул, что есть три крупных проекта аирдропов, которые еще не запущены. Теперь, когда все они завершены, вот мои мысли о предстоящих бета-версиях. (Подробности см. в твите) Аирдропы мертвы? Короткий ответ — нет. Более длинный ответ — аирдропы различаются. Можно понять, что в играх всегда будет…