Einführung

Phala Network wurde 2018 gegründet. Zu Beginn des Projekts positionierte sich Phala Network im Bereich Datenschutz-Computing und kombinierte die Smart-Contract-Ausführungsumgebung mit TEE, um eine sichere und zuverlässige Smart-Contract-Ausführung zu erreichen. Gleichzeitig bietet Phala Network auch einen vollständigen Datenschutzmechanismus, um sicherzustellen, dass die Benutzerdaten in ihren eigenen Händen sind. Im Jahr 2023, als der US-Aktienmarkt den KI-basierten Trend auf dem Markt anführte, folgte Phala Network dem damaligen KI-Trend und wurde zu einem Agenten für künstliche Intelligenz. Es folgte auch dem Konzept der Modularisierung und baute sich in die Ausführungsschicht der künstlichen Intelligenz ein.

Grundlegende Informationen zum Projekt

Basisinformationen

Website: https://phala.network/

Twitter: https://twitter.com/PhalaNetwork, 122.000 Follower

TG: https://t.me/phalanetwork

Discord: https://discord.com/invite/phala-network

Whitepaper: https://docs.phala.network/

Startzeit: Der Token wird im Jahr 2020 eingeführt.

Projektteam

Kernteam

Marvin Tong: Gründer und CEO. Master-Abschluss an der Communication University of China. Nach seinem Abschluss arbeitete er als Produktmanager in Unternehmen wie Tencent und Didi.

Hang Yin: Mitbegründer und leitender Technologieentwickler. Absolvent der Fudan University, China. Zuvor war er Experte in ML-bezogenen Bereichen der Google-Suche, einer der chinesischen Polkadot-Botschafter und Gründer von Bitcoin Gold.

Zhe Wang: Mitbegründer und COO. Er hat einen Master-Abschluss von der Huazhong University of Science and Technology, ist Experte im Computerhardwarelabor der Huazhong University of Science and Technology und CTO und CEO von Bitcoin Gold, Xiaohei Technology und Haha Retail.

Jun Jiang: Mitbegründer und CTO. Ehemaliger Webmaster von RubyChina. Ehemaliger CTO von KnewOne und ehemaliger Softwarearchitekt von DJI.

Beratungsteam

Shun Fan Zhou: Er ist einer der Autoren des Phala Network-Whitepapers und hat einen Doktortitel im Labor für Systemsoftware und Sicherheit der Universität Fuzhou. Er hat auf der führenden internationalen Sicherheitskonferenz USENIX Security Forschungsergebnisse zu Angriffstransaktionen und Abwehrmethoden im Dafang-Ökosystem veröffentlicht und war an der Veröffentlichung von Beiträgen auf vielen führenden internationalen Sicherheitskonferenzen beteiligt.

Sandro Gorduladze: Angel Investor und Partner bei HASH CIB. Sandro gründete die Forschungsabteilung bei HASH, die für ihre ausführlichen Berichte bekannt geworden ist. Bevor er zu HASH kam, arbeitete Sandro bei PwC Russland und beriet Unternehmen in der TMT-Branche in Steuerangelegenheiten.

Konstantin Schamruk: PhD in Wirtschaftswissenschaften von der Universität Toulouse, Frankreich. Er leitete die theoretische Analyse des Wirtschaftsdesigns von Phala Network.

Jonas Gehrlein: Forschungswissenschaftler bei der Web3 Foundation. Er ist bei der Web3 Foundation für die Erforschung wirtschaftlicher Fragen im Polkadot-Ökosystem verantwortlich. Bevor er zu W3F kam, promovierte Jonas in Verhaltens- und Experimentalökonomie an der Universität Bern, wo er menschliches Verhalten in Märkten und Organisationen untersuchte. Zuvor erhielt er seinen Master-Abschluss in Quantitativer Ökonomie von der Universität Konstanz.

Zo Meckbach: Senior Polkadot-Botschafterin, Forscherin und Verfechterin von Web3- und Netzwerksicherheit. Sie ist derzeit COO der MH-IT Service GmbH und arbeitete vor ihrem Eintritt bei MH-IT in der Anwendungsanalyse bei Google.

Finanzierung:

Phala Network hat in einer Finanzierungsrunde etwa $10 Millionen aufgebracht.

Saatrunde

Im Juli 2020 investierten Candaq Group, IOSG Ventures, SNZ, Incuba Alpha Group, nfiChain, Exoplanet Capital und Blue Mountain Labs in diese Runde mit einem Betrag von $10 Millionen US-Dollar.

Entwicklungsstärke

Phala Network wurde 2018 von Gründer Marvin Tong gegründet. Die wichtigsten Ereignisse in der Entwicklung des Projekts sind in der Tabelle aufgeführt:

Gemessen an der Projektentwicklungs-Roadmap von Phala Networks konnte das Team von Phala Network die geplanten Projekte zu jedem wichtigen Zeitpunkt des Projekts pünktlich abschließen. Man kann sehen, dass das von Marvin Tong und Hang Yin geleitete technische Entwicklungsteam sehr stark ist. Obwohl Phala Network nach dem Einstieg in den KI-Bereich eine breitere Entwicklungsperspektive hat, werden die technischen Herausforderungen, denen es gegenübersteht, größer und die Anforderungen an das technische Entwicklungsteam werden höher.

Technische Eigenschaften

Phala Network ist eine auf dem Polkadot-Ökosystem basierende Datenschutz-Computing-Infrastruktur, die darauf abzielt, Datenvertraulichkeit und Datenschutz durch Trusted Execution Environment (TEE)-Technologie, Cloud-Computing-Dienste und eine kettenübergreifende Datenvertraulichkeitsebene zu erreichen. Gleichzeitig verwendet Phala Network künstliche Intelligenz-Coprozessoren, um eine sichere und überprüfbare Computerlösung für die Integration von Verschlüsselung und künstlicher Intelligenz auf der Anwendungsebene bereitzustellen.

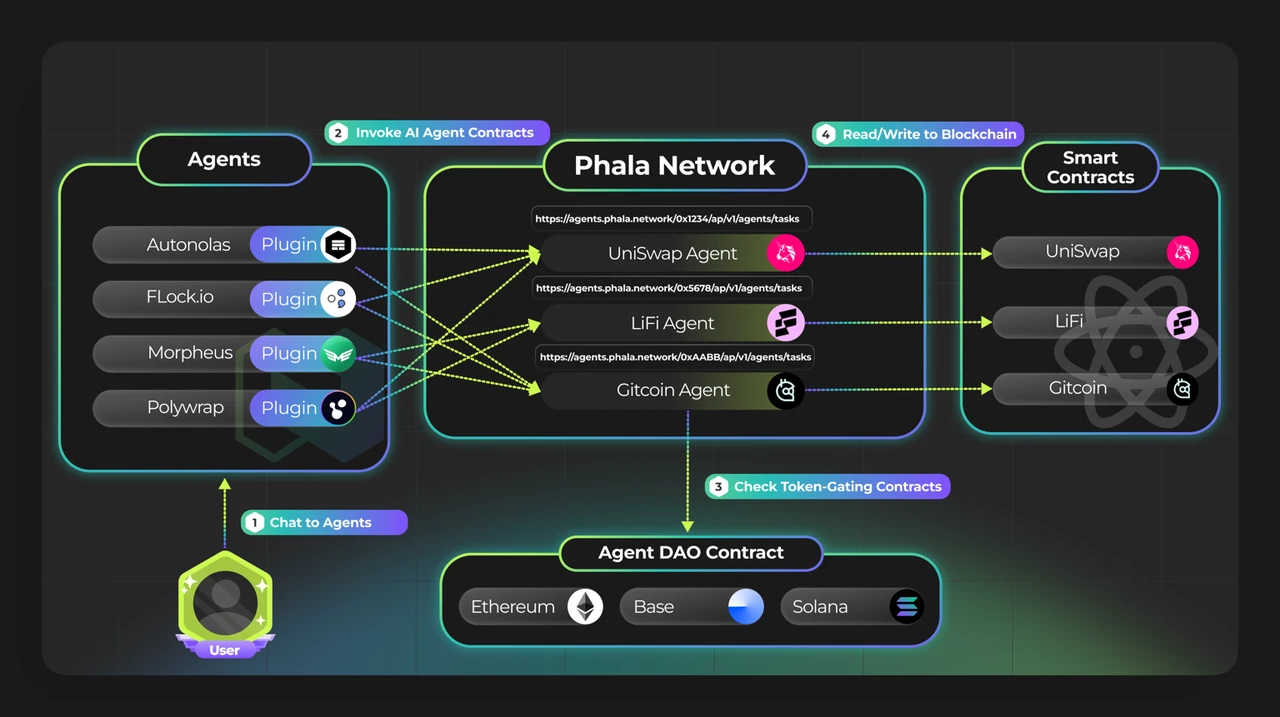

Man kann einfach verstehen, dass Phala Network einen KI-Coprozessor über die ursprüngliche Datenschutz-Computing-Infrastruktur hinzugefügt hat, sodass KI-Proxy-Verträge auf Phala Network bereitgestellt werden können und Phala Network zur Ausführungsschicht von Web3 AI geworden ist. Phala Network hat seine Privatsphäre durch TEE-Technologie geschützt. Jetzt können LLMs der obersten Ebene über den KI-Proxy-Vertrag von Phala Networks aufgerufen werden, und die Kontrolle erfolgt über den in der Kette geschriebenen Smart Contract.

Schematische Darstellung des KI-Agenten von Phala Networks (Bild aus dem Whitepaper von Phala Network)

Vor dem Hinzufügen des AI-Proxy-Vertrags bestand das wichtigste technische Merkmal von Phala Network darin, Datenvertraulichkeit und Datenschutz durch eine Vielzahl technischer Mittel zu erreichen. Erstens verwendet Phala Network Hardware-Datenschutz-Computing-Technologie, insbesondere die Trusted Execution Environment (TEE), um die Vertraulichkeit und Integrität der Daten während des Berechnungsprozesses zu gewährleisten. Alle im TEE ausgeführten Berechnungen garantieren die Richtigkeit der Programmausführung und die Sicherheit der Daten. Gleichzeitig kombiniert Phala Network auch Zero-Knowledge-Proof-Technologie, die private Transaktionen realisieren kann, sodass die Daten von Smart Contracts nicht öffentlich gemacht werden müssen und so die Privatsphäre der Benutzer geschützt wird. Auf diese Weise ist Phala Network in der Lage, allgemeine und benutzerfreundliche vertrauliche Smart Contracts bereitzustellen, die Zero-Trust-Cloud-Dienste unterstützen.

Die wichtigsten Punkte sind die Trusted Execution Environment (TEE) und das mehrschichtige Schlüsselrotationssystem.

Vertrauenswürdige Ausführungsumgebung (TEE): Ein Trusted Execution Environment (TEE) ist eine auf Datenschutz ausgerichtete Technologie, die die Codeausführung und den Betrieb eines Knotens vom Hauptbetriebssystem eines Computerprozessors isoliert. Phala Network verwendet Intels Software Guard Extensions (SGX) für die TEE-Verarbeitung. Dieses System stellt sicher, dass selbst Personen mit physischem Zugriff, wie der Betreiber des Phala Network oder ein böswilliger Dritter, den Status des Knotens nicht einsehen oder die vom Knoten verarbeiteten Daten manipulieren können. Normalerweise werden Trusted Execution Environments anstelle von Zero-Knowledge Proofs (ZKPs) verwendet. Im Phala Network wird TEE nicht nur zum Schutz der Vertraulichkeit und Integrität von Daten verwendet, sondern auch zur Unterstützung komplexer Rechenaufgaben. Indem beispielsweise die Ausführung von Smart Contracts auf Off-Chain-Sicherheitsmitarbeiter verlagert wird, die von TEEs unterstützt werden, kann Phala Network die Rechenleistung eines einzelnen Mitarbeiters voll ausnutzen, ohne sich um das Risiko von Datenlecks oder Manipulationen sorgen zu müssen.

Mehrschichtiges Schlüsselrotationssystem: Phala Network verfügt über eine Gruppe spezieller Worker-Knoten, die als Gatekeeper bezeichnet werden und deren Hauptaufgabe darin besteht, die Sicherheit der Computer zu gewährleisten. Im Phala Network haben Worker-Knoten nicht die Befugnis, das Netzwerk jederzeit zu verlassen. Daher müssen Aufgaben mit demselben Schlüssel auf redundante Worker-Knoten verteilt werden, um den Zugriff auf verschlüsselte Ein- und Ausgaben sowie Programmzustände sicherzustellen. Der Gatekeeper-Knoten ist für die Verwaltung von Verschlüsselungsschlüsseln und die dynamische Zuweisung von Geheimnissen an Worker-Knoten verantwortlich, wodurch die Sicherheit und Integrität der Daten gewährleistet wird. Gleichzeitig verwendet Phala Network einen umfassenden Schlüsselrotationsmechanismus, um die Vertraulichkeit seiner Verträge und die allgemeine Sicherheit des Systems zu gewährleisten. Dieser Prozess aktualisiert den Hauptschlüssel regelmäßig gemäß den Wahlregeln. Im neuen Zyklus wird der neue Gatekeeper gewählt und über ein sicheres Schlüsselaustauschprotokoll ein neuer Hauptschlüssel generiert. Der neue Schlüssel wird verwendet, um den Gatekeeper-Zustand erneut zu verschlüsseln, der dann unter den neuen Gatekeepern verteilt und bestätigt wird. Während dieser Übergangszeit wird die Kommunikation zwischen Minern und Gatekeepern vorübergehend unterbrochen, um Konsistenz und Sicherheit aufrechtzuerhalten. Die Kommunikation wird erst nach Abschluss der Schlüsselrotation mit einer Verzögerung von zwei On-Chain-Bestätigungen wieder aufgenommen. Neben der Rotation des Hauptschlüssels aktualisiert Phala Network auch regelmäßig Cluster- und Vertragsschlüssel, um die Sicherheit zu erhöhen.

Nachdem Phala Network den Proxy-Vertrag für künstliche Intelligenz hinzugefügt hatte, verlagerte sich das Hauptgeschäft von Phala Networks von der ursprünglichen Datenschutz-Computing-Infrastruktur auf die Ausführungsschicht für künstliche Intelligenz von Web3. Die ursprüngliche Datenschutz-Computing-Infrastruktur wurde zur Grundlage der aktuellen Ausführungsschicht für künstliche Intelligenz von Web3, und der bestehende Proxy-Vertrag für künstliche Intelligenz arbeitet auf der Grundlage der ursprünglichen Datenschutz-Computing-Infrastruktur.

KI-Agentenverträge: AI Agent Contracts sind ein Tool für Benutzer zum Erstellen von Smart Contracts, mit denen KI-Agenten gesteuert werden können, die auf oder außerhalb der Blockchain ausgeführt werden können. Der Code für diese KI-Agenten wird in TypeScript/JavaScript geschrieben und in Phala Networks-Knoten ausgeführt. Sie können Daten von externen APIs aggregieren und benutzerdefinierte KI-Agenten einbinden. KI-Agenten nutzen die vertrauenswürdige Cloud-Computing-Infrastruktur von Phala Networks für Off-Chain-Vertraulichkeitsverfahren. Auf technischer Ebene werden AI Agent Contracts auf TEEs innerhalb von Worker-Knoten ausgeführt, die von Phala Network verwaltet werden. Eine Teilmenge von Gatekeeper-Worker-Knoten ist für die Verwaltung von Schlüsseln zur Gewährleistung der Netzwerksicherheit verantwortlich. Diese Verträge bieten Entwicklern leistungsstarke Tools, mit denen sie KI-Agenten zur Ausführung verschiedener Aufgaben verwenden können. Aufgrund der Sicherheit und Privatsphäre ihrer Betriebsumgebung können sie auch beim Umgang mit vertraulichen Daten garantiert werden. Die Entwicklung von AI Agent Contracts hat neue Möglichkeiten für die Anwendung der Blockchain-Technologie eröffnet und Entwicklern mehr Raum für Innovationen gegeben.

pLaufzeit: Der Worker-Knoten hostet den AI-Proxy-Vertrag im TEE der Knoten, der die Codeintegrität und Vertraulichkeit der Arbeitslast schützt und sicherstellt, dass der Vertrag während der Ausführung keinen böswilligen Angriffen und Manipulationen ausgesetzt ist, während er gleichzeitig leistungsstarke Rechenleistung für das Netzwerk bereitstellt. pRuntime (Phala Runtime) ist ein Programm, das innerhalb des TEE ausgeführt wird. Es ist die Kernkomponente des Worker-Knotens von Phala Networks. pRuntime ist für den Empfang und die Ausführung von Rechenaufgaben aus der Blockchain verantwortlich, um die Manipulationssicherheit und Sicherheit der Berechnung zu gewährleisten.

Zusammenfassend lässt sich sagen, dass Phala Network KI-Agentenverträge einführt, wodurch KI-Agenten so einfach wie Smart Contracts ausgeführt werden können. Außerdem werden KI-Agenten durch Smart Contracts verwaltet, sodass KI-Agenten jederzeit verwaltet und der Zugriff darauf kontrolliert werden kann. Darüber hinaus können sich KI-Agenten gegenseitig frei aufrufen, um komplexe Anwendungen zu bilden. Alle diese Vorgänge werden in TEE ausgeführt, wodurch die Integrität und Vertraulichkeit des Codes gewährleistet wird. Dadurch kann Phala Network bei der Umwandlung in die Ausführungsschicht von Web3 AI die Vorteile der vorherigen Datenschutz-Computing-Infrastruktur voll ausnutzen.

Innovation im Vergleich zu ähnlichen Projekten

Nachdem Phala Network den Coprozessor für künstliche Intelligenz eingeführt hatte, änderte sich die zugrunde liegende Betriebslogik des Phala Network-Projekts zwar nicht, der Hauptschwerpunkt des Projekts verlagerte sich jedoch vom ursprünglichen Schwerpunkt der datenschutzorientierten Computerinfrastruktur zu einem Unterschwerpunkt im KI-Bereich: dem Algorithmus-Bereich, und zu seinen Konkurrenten wurden auch Projekte wie Morpheus, QnA3.AI, Fetch.AI, SingularityNet, ChainGPT und andere.

Vorteile des Phala-Netzwerks (Bild aus dem Whitepaper des Phala-Netzwerks)

-

Superstarker Datenschutz: Phala Network war im Datenschutz-Computing-Geschäft tätig, bevor es in den KI-Bereich wechselte, und verfügt daher über inhärente Datenschutzvorteile. Phala Network verwendet Hardware-Datenschutz-Computing-Technologie, insbesondere TEE, um die Vertraulichkeit und Integrität der Daten während des Berechnungsprozesses zu gewährleisten. Alle Berechnungen in TEE garantieren die Richtigkeit der Programmausführung und die Sicherheit der Daten. Gleichzeitig kombiniert es auch Zero-Knowledge-Proof-Technologie, um private Transaktionen durchzuführen und Smart-Contract-Daten vor der Offenlegung zu schützen, wodurch die Privatsphäre der Benutzer gewahrt wird. Auf diese Weise bietet Phala Network den Benutzern sichere und zuverlässige Datenschutz-Computing-Lösungen und bietet solide technische Unterstützung für den Datenschutz von Blockchain-Anwendungen.

-

Leistungsstarke Funktionen: Phala Network hat den AI-Agent-Vertrag eingeführt, der ihm einen absoluten Vorteil im AI-Agent-Bereich verschafft. Der AI-Agent-Vertrag sorgt dafür, dass der AI-Agent so einfach wie ein Smart Contract ausgeführt wird, und ermöglicht die Verwaltung des AI-Agents durch den Smart Contract, sodass der AI-Agent jederzeit verwaltet und der Zugriff kontrolliert werden kann. Außerdem kann der EVM-Smart Contract seine Funktionen außerhalb der Kette erweitern, was die Bereitstellung und Arbeitseffizienz des AI-Agents erheblich verbessert. Auf diese Weise wird ein auf Smart Contracts basierender AI-Agent erreicht.

-

Umfangreiche Integration: Phala Network verwendet Agentenverträge für künstliche Intelligenz, um Daten aus externen APIs zu aggregieren und benutzerdefinierte KI-Agenten einzufügen. Es beseitigt auch die Lernschwierigkeiten beim Zugriff auf dezentrale Anwendungen. Dies ermöglicht einen groß angelegten und einfachen Zugriff auf hervorragende externe KI-Tools und -Projekte wie OpenAI, LangChain, GPT 4 usw.

-

Breitere Anwendungen: Durch die Verwendung von KI-Agentenverträgen ist die Bereitstellung von KI-Agenten von Phala Networks sehr einfach und kann in einer Vielzahl von Bereichen eingesetzt werden. Benutzer können ihre eigenen KI-Agenten je nach ihren Vorlieben und Anforderungen mit Social, Defi oder Dao verknüpfen, um ihre Effizienz bei der Arbeit und im Leben zu verbessern.

Zusammenfassend lässt sich sagen, dass Phala Network mit seiner überlegenen Leistung die Bereitstellung und Nutzung von Agenten für künstliche Intelligenz zu einer sehr einfachen Angelegenheit gemacht hat. Es erleichtert nicht nur die Bedienung und Bereitstellung für Benutzer, sondern räumt auch die Datenschutzbedenken einiger Benutzer aus, was Phala Network einen enormen Wettbewerbsvorteil im KI-Bereich verschafft.

Projektmodell

Geschäftsmodell

Da sich die aktuelle grundlegende Ausrichtung von Phala Networks vom Privacy Computing zum KI-Bereich verlagert hat, besteht das Wirtschaftsmodell von Phala Network aus vier Rollen: Miner, Staking-Benutzer, Benutzer, die Proxy-Verträge mit künstlicher Intelligenz verwenden, und Benutzer, die Privacy Computing verwenden.

Bergleute: Die Miner von Phala Networks sind die Anbieter von Netzwerk-Rechenleistung. Sie stellen Phala Network die CPU-Rechenleistung ihrer Computer zur Verfügung, die sie steuern können. Sie sind die einzigen Personen, die für die eigentlichen Berechnungen im Phala Network verantwortlich sind. Sie bilden die Grundlage für die Existenz des gesamten Netzwerks. Je mehr Rechenleistung sie bereitstellen, desto großzügigere Belohnungen können sie erhalten.

Staking-Benutzer: Da das Mining-Design von Phala Network von den Minern mehr als nur Rechenleistung verlangt, muss eine bestimmte Menge an PHA-Token als Einlage eingesetzt werden, um zu verhindern, dass das Mining böswillig betrieben wird. Einige Miner sind jedoch nur bereit, Rechenleistung bereitzustellen und möchten keine zusätzlichen Token zum Staking bereitstellen. Daher können Staking-Benutzer in zwei Typen unterteilt werden: Stakepool und Vault. Unter ihnen ist Stakepool nur ein Miner, der Rechenleistung bereitstellt und bereit ist, eingesetzte Token bereitzustellen, oder die von ihm selbst gehaltenen PHA-Token direkt an Stakepool übergibt. Wenn der Münzinhaber die Token nicht direkt an einen Stakepool einsetzen möchte, kann er die Token auch in Vault legen, und Vault wird sie entsprechend der Leistung jedes Stakepools einsetzen.

Benutzer von Proxy-Verträgen für künstliche Intelligenz: Benutzer von Proxy-Verträgen für künstliche Intelligenz sind mittlerweile die Hauptbenutzer des Phala Network-Projekts. Wenn sie Proxy-Verträge für künstliche Intelligenz im Phala Network ausführen, müssen sie Gebühren an das Phala Network zahlen. Die Gebühren werden in Form von PHA-Token gezahlt, die auch eine der Haupteinnahmequellen des Phala Network darstellen.

Benutzer, die Privacy Computing nutzen: Phala Network wird mit seinem hervorragenden Privacy Computing-Geschäft weiterhin einige Benutzer anziehen, die einen echten Bedarf an Privacy Computing haben. Die von Benutzern, die Privacy Computing nutzen, gezahlten Gebühren sind auch eine der Haupteinnahmequellen für Miner und Phala Network.

Aus der obigen Analyse können wir erkennen, dass der Umsatz von Phala Networks wie folgt lautet:

-

Von Nutzern von KI-Agentenverträgen gezahlte Nutzungsgebühren

-

Von Nutzern gezahlte Nutzungsgebühren für Privacy Computing

Token-Modell

Laut dem Whitepaper beträgt die Gesamtmenge an PHA 1 Milliarde, die aktuelle Auflage beträgt 738,3 Millionen und die Auflagenrate beträgt 73,831 TP9T. Die Gesamtverteilung der Token ist wie folgt:

Token-Ermächtigung:

Laut Whitepaper sind die Einsatzmöglichkeiten von PHA im Phala-Netzwerk wie folgt:

Belohnungen für Miner: Miner im Netzwerk erhalten PHA-Token für das Mining neuer Blöcke, wofür sie Rechenleistung bereitstellen müssen.

Nutzungsgebühren: Benutzer, die KI-Agentenverträge und Privacy Computing verwenden, zahlen Gebühren mit PHA-Token.

Nehmen Sie an der Verwaltung teil: Nachdem Sie PHA-Token eingesetzt haben, können Sie an der Verwaltung von PhalaDAO teilnehmen.

Nehmen Sie am Staking teil: Das Mining-Design von Phala Network erfordert von den Minern nicht nur, dass sie Rechenleistung bereitstellen, sondern auch eine bestimmte Menge an PHA-Token als Einlage einsetzen, um zu verhindern, dass die Miner böswillige Handlungen vornehmen.

Bestimmung des Wertes von PHA

Laut dem Whitepaper ist die Ermächtigung von PHA-Token im Phala Network-Netzwerk ziemlich standardisiert und es wird ein Verpfändungsmechanismus hinzugefügt, der in Verkleidung den Schlüsselpunkt der Sperrung von PHA-Token erhöht, um den Wert des Projekts zu steigern. Jetzt hat die Umlaufrate von PHA-Token 73.83% erreicht. Aus der Perspektive der Umlaufrate ist die Umlaufrate von PHA jetzt etwas höher, aber sie befindet sich immer noch in einem Stadium, in dem fast ein Drittel der Token noch nicht entwickelt wurden. Daher kommt bei der zukünftigen Entwicklung des Projekts ein größerer Wertzuwachs für PHA-Token aus dem Wert des Phala Network-Projekts selbst, d. h. dem Grad der Nutzung von Proxy-Verträgen für künstliche Intelligenz durch Marktbenutzer. Wenn die Nutzung hoch ist, dann wird mit dem Anstieg der Token-Preise auch das Einkommen der Miner steigen, was dazu führen wird, dass mehr Miner ins Mining einsteigen, um mehr Token zu sperren, um die Umlaufrate der Token zu senken und so ein positives Schwungrad zu bilden. Es gibt jedoch kein Szenario einer zentralisierten oder regelmäßigen Vernichtung von PHA-Token, was ein Manko in der Token-Ökonomie darstellt. Wenn sich das Geschäft von Phala Network nicht gut entwickelt, wird der Preis seiner Token nicht entsprechend steigen.

Token-Preisentwicklung

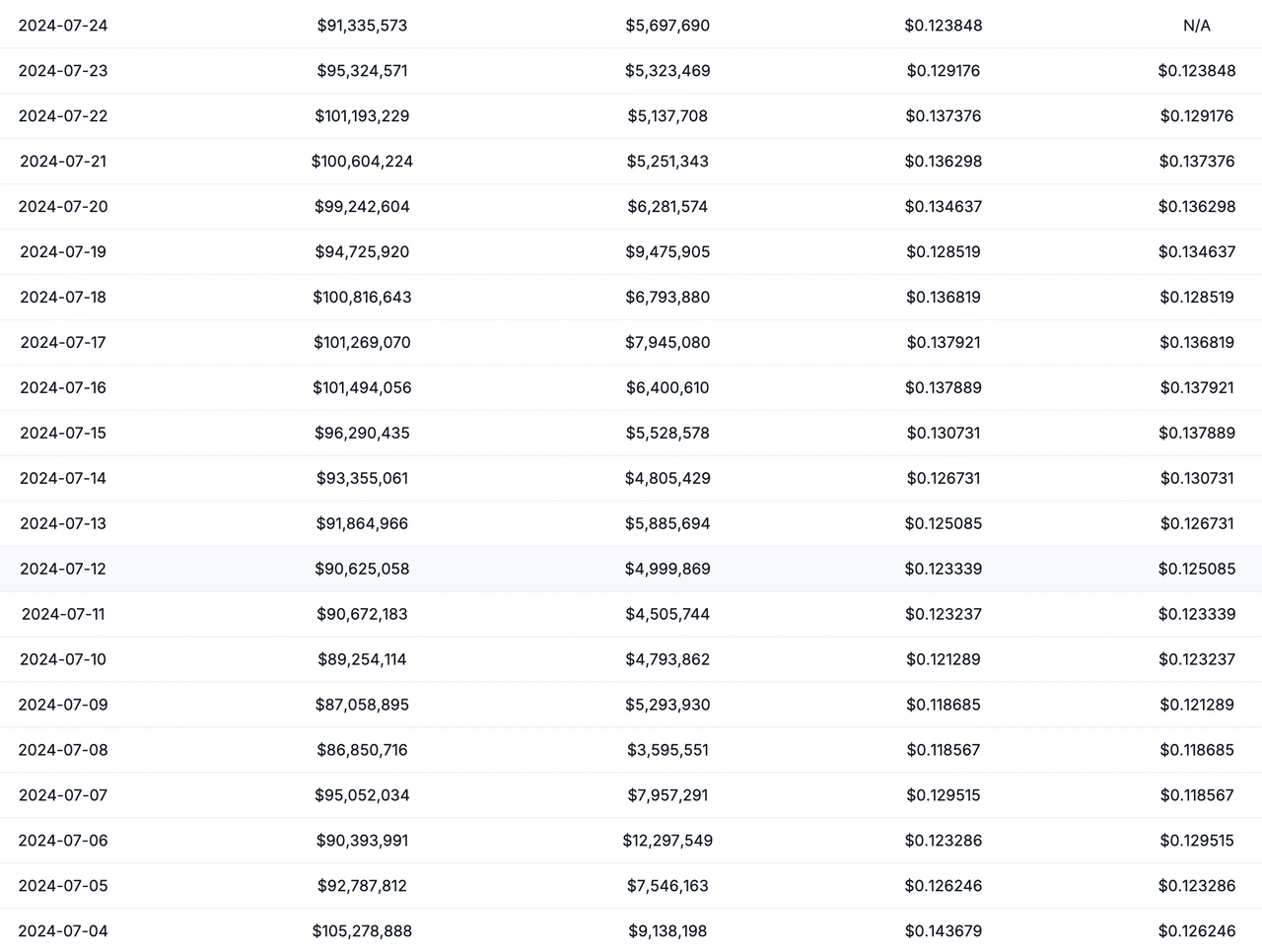

PHA-Preisentwicklung (Datenquelle: https://www.coingecko.com/en/coins/phala-network)

Laut Coingecko-Statistiken ist der Preis von PHA seit Juli 2023 mehr als viermal gestiegen (der niedrigste Punkt ist US$0,0816 und der höchste Punkt ist US$0,3465). Die wichtigsten Handelsplätze sind erstklassige Börsen wie Binance, OKX und HTX. Der Anstieg in diesem Jahr ist hauptsächlich auf die Dividenden aus der Entwicklung des AI-Tracks zurückzuführen.

Marktkapitalisierung

Der aktuelle Preis von PHA beträgt $0,126, die aktuelle Auflage beträgt 738.334.838 Stück und der Marktwert beträgt: $93,43 Millionen.

FDV

Der aktuelle Preis von PHA beträgt $0,126, die Gesamtauflage beträgt 1 Milliarde und der Marktwert beträgt: $126,54 Millionen.

Durchschnittliches tägliches Handelsvolumen:

Das durchschnittliche tägliche Handelsvolumen von PHA beträgt rund 10.566 Millionen US-Dollar.

Das tägliche Handelsvolumen von PHA beträgt $5,66 Millionen und die Marktkapitalisierung beträgt etwa $126,54 Millionen. Obwohl die Umschlagsrate nur 4,47% beträgt, was eher niedrig ist, liegt es eher daran, dass das aktuelle Marktumfeld relativ träge ist. In letzter Zeit sind die meisten Benutzer aufgrund des Mtgox-Vorfalls in einer abwartenden Haltung.

Top 10 Token-Holding-Adressen

Tägliches Transaktionsvolumen von PHA (Datenquelle: https://www.coingecko.com/en/coins/phala-network/historical_data)

Wie aus der Abbildung ersichtlich, machen die zehn größten PHA-Holding-Adressen insgesamt 92.19% aus.

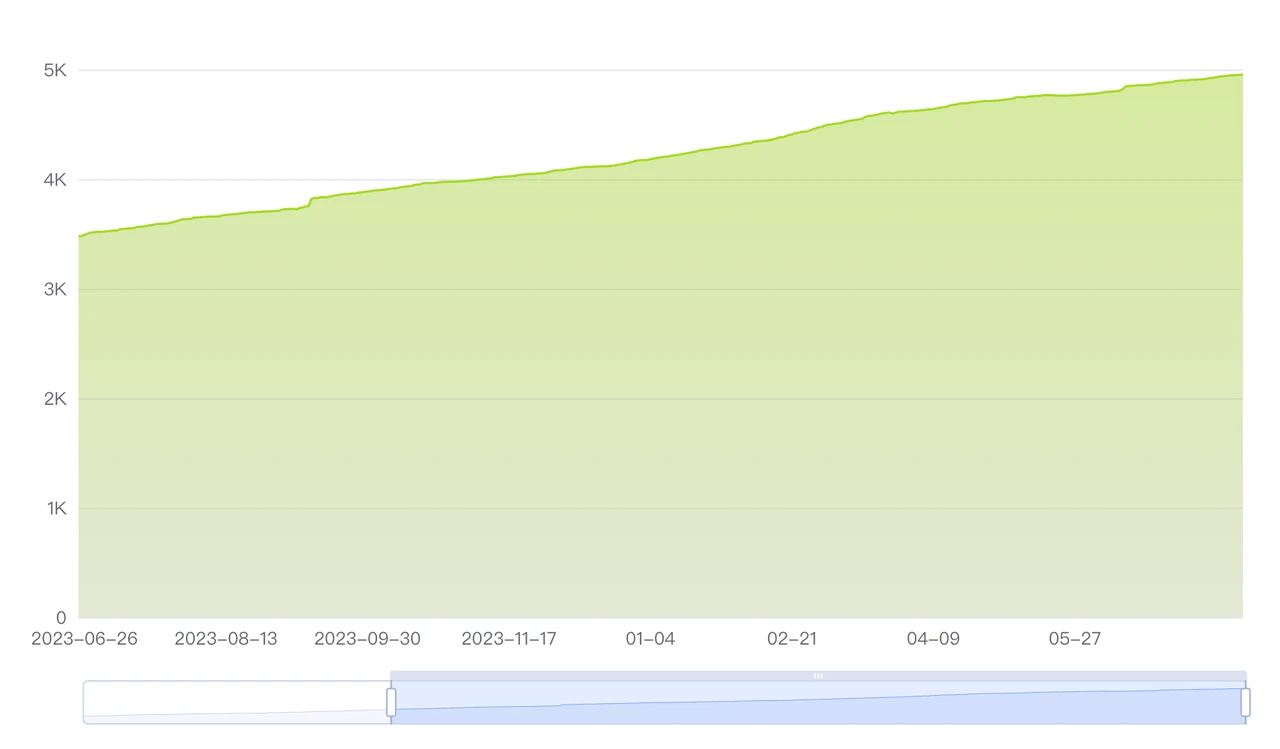

PHA-Münzhalter

Die zehn größten PHA-Holding-Adressen (Datenquelle: https://etherscan.io/token/0x6c5bA91642F10282b576d91922Ae6448C9d52f4E#balances)

Es ist ersichtlich, dass die Anzahl der Personen, die PHA-Token besitzen, im vergangenen Jahr stetig gestiegen ist.

Täglich aktive Konten

Anzahl der PHA-Inhaber (Datenquelle: https://phala.subscan.io/tools/charts?type=holder)

Es ist ersichtlich, dass die Zahl der täglich aktiven Konten von Phala Network im vergangenen Jahr kontinuierlich zugenommen hat.

Versprechensstatus

Aus der Abbildung können wir ersehen, dass die Auflage von PHA 847,27 Millionen betragen sollte, die tatsächliche Auflage jedoch 738,33 Millionen beträgt. Daraus lässt sich schlussfolgern, dass die tatsächlich zugesagte Auflage 108,94 Millionen betragen sollte.

Projektrisiken

Obwohl Phala Network nach der Einführung des Proxy-Vertrags für künstliche Intelligenz den Kurs seines Projekts auf KI umgestellt hat, was der Entwicklung seines Projekts und dem Wachstum des Währungspreises förderlich ist, haben auch die technischen Herausforderungen, denen es gegenübersteht, exponentiell zugenommen. Insbesondere hat Phala Network einen relativ komplexen Proxy-Vertrag für künstliche Intelligenz auf der Grundlage von Datenschutz-Computing eingeführt und wird auch in Zukunft neue KI-Agenten anschließen, was auch für sein technisches Team eine erhebliche Herausforderung darstellt. Daher wird es in Zukunft unvermeidlich einige Systemprobleme geben. Dies hängt von der Problemlösungsfähigkeit des Phala Network-Teams ab und davon, ob der Proxy-Vertrag für künstliche Intelligenz von Phala Networks so leistungsstark ist wie angekündigt. Daher gibt es derzeit viele unsichere Faktoren.

Zusammenfassen

Phala Network führt KI-Agentenverträge ein, wodurch KI-Agenten so einfach wie Smart Contracts ausgeführt und von Smart Contracts verwaltet werden können, wodurch eine Echtzeitverwaltung und Zugriffskontrolle von KI-Agenten erreicht wird. Verschiedene KI-Agenten können sich gegenseitig frei aufrufen, um komplexe Anwendungen zu erstellen, und alle Vorgänge werden in einer vertrauenswürdigen Ausführungsumgebung (TEE) ausgeführt, um die Integrität und Vertraulichkeit des Codes zu gewährleisten. Dadurch kann Phala Network die bisherige Datenschutz-Computing-Infrastruktur voll ausnutzen und sie in eine Web3-KI-Ausführungsschicht umwandeln. Diese Innovation bietet eine neue Lösung für die Sicherheit und den Datenschutz von KI-Anwendungen und bietet starke Unterstützung für die Integration von Smart Contracts und Blockchain-Technologie.

Nach dem Start des KI-Agentenvertrags positionierte Phala Network das Projekt auf der KI-Schiene, was sich positiv auf die Entwicklung des Projekts und das Wachstum des Münzpreises auswirkte. Allerdings sind auch die damit verbundenen technischen Herausforderungen exponentiell gestiegen. Insbesondere verwendet Phala Network einen komplexen KI-Agentenvertrag, der auf Datenschutzberechnungen basiert, und wird auch in Zukunft neue KI-Agenten anschließen, was für das technische Team eine enorme Herausforderung darstellt.

Zusammenfassend lässt sich sagen, dass das Phala Network-Projekt selbst durch die Einführung der vertrauenswürdigen Ausführungsumgebung (TEE) einen gewissen Vorteil im Bereich der Datenschutz-Computing-Infrastruktur hat. Und jetzt, mit der Unterstützung von Proxy-Verträgen für künstliche Intelligenz, wird Phala Network, wenn es gemäß dem nachfolgenden Projektplan wie geplant fortschreiten kann, auch im Bereich der KI einen gewissen Vorteil haben.

Verweise

Das Phala-Netzwerk verstehen: Ein umfassender Überblick

Kann Phala Network, das DePin-Projekt im Polkadot-Ökosystem, die Belagerung durchbrechen?

Dieser Artikel stammt aus dem Internet: Phala Network: AI Routing

Originalautorin: Mia, ChainCatcher Originalübersetzung: Marco, ChainCatcher Am 4. Juli legte sich der Staub der britischen Parlamentswahlen. Die Labour Party errang bei den Unterhauswahlen einen überwältigenden Sieg und gewann 412 Sitze im Unterhaus, und Parteichef Starmer zog in die Downing Street 10 ein. Dies war der einseitigste Wahlsieg in der Geschichte der Labour Party und beendete die 14-jährige Herrschaft der Konservativen Partei. Dieses historische Wahlergebnis brachte zweifellos große Veränderungen in die britische politische Landschaft und hinterließ bei in- und ausländischen Beobachtern viel Spannung. Der ehemalige britische Premierminister Sunak forderte einst, dass Kryptowährungen Teil seiner Politik sein sollten, und als er gewählt wurde, versprach er, dass Großbritannien die Verschlüsselungstechnologie annehmen und Großbritannien zu einem globalen Kryptowährungszentrum machen würde. So wird…